تحقیقات اخیر موسسه سیتیزنلب (Citizen Lab) از دو کمپین پیچیده نظارت مخابراتی (Telecom Surveillance) پرده برمیدارد و برای اولین بار، ترافیک حملات در دنیای واقعی را به زیرساخت سیگنالینگ اپراتورهای موبایل پیوند میدهد.

یافتههای این پژوهشگران نشان میدهد که چگونه شرکتهایی که گمان میرود فروشندگان سیستمهای نظارت تجاری (CSVs) باشند، اکوسیستم جهانی اینترکانکت مخابرات را اکسپلویت کرده، از شبکههای خصوصی اپراتورها سوءاستفاده میکنند و عملیات پنهان ردیابی موقعیت مکانی (Location Tracking) را به گونهای پیش میبرند که میتواند سالها بدون شناسایی باقی بماند.

یافتههای کلیدی پژوهش

-

- نظارت چندبرداری (Multi-Vector Surveillance): پژوهشگران سیتیزنلب بازیگرانی را شناسایی کردهاند که با ترکیب پروتکلهای شبکه سیگنالینگ 3G و 4G و اکسپلویت مستقیم دستگاه از طریق پیامک (SMS)، از تکنیکهای متعددی برای ردیابی اهداف خود استفاده میکنند.

- سوءاستفاده از سیمکارت: در یکی از کمپینها، یک پیامک مخرب حاوی دستورات پنهانِ سیمکارت برای استخراج اطلاعات موقعیت مکانی ارسال شده بود؛ تلاشی برای تبدیل کردن دستگاه قربانی به یک ابزار ردیابی پنهان (Covert Tracking Beacon).

- ابزارهای پیچیده و سفارشیسازیشده: هر دو بازیگر تهدید از ابزارهای نظارتی اختصاصی برای جعل هویت (Spoofing) اپراتورها، دستکاری پروتکلهای سیگنالینگ و هدایت ترافیک از مسیرهای خاص در شبکه اینترکانکت استفاده کردهاند تا از سدهای دفاعی عبور کرده و منشأ حملات (Attribution) را پنهان کنند.

- زیرساخت شبکه در مقیاس جهانی: این حملات از شناسهها و زیرساختهای مرتبط با اپراتورها در سراسر جهان بهره بردهاند؛ از جمله شبکههایی مستقر در بریتانیا، اسرائیل، چین، تایلند، سوئد، ایتالیا، لیختناشتاین، کامبوج، موزامبیک، اوگاندا، رواندا، لهستان، سوئیس، مراکش، نامیبیا، لسوتو و جزیره خودگردان جرسی، که نشاندهنده گستردگی و دسترسی جهانی این عملیات است.

- فعالیتهای مستمر و طولانیمدت: تلهمتریهای به اشتراکگذاشتهشده توسط ارائهدهنده امنیت سیگنالینگ موبایل (شرکت Cellusys) نشان میدهد که شناسههای اپراتورها طی چندین سال مکرراً استفاده شدهاند و کلاسترهای پایداری را شکل دادهاند 0 که امکان اجرای عملیات نظارتی بلندمدت را فراهم کرده است.

- ضعف امنیت عملیاتی در ارائهدهندگان میانی (Weak Intercarrier Provider OPSEC): فیلترینگ و پایش ضعیفِ ترافیک اینترکانکت به مهاجمان اجازه داده است تا پیامهای نظارتی خود را از طریق مسیرهای مورد اعتماد اپراتورها مسیریابی (Route) کرده و به شبکههای هدف دسترسی پیدا کنند.

مقدمه

در سالهای اخیر، تحقیقات متعددی آسیبپذیریهای موجود در اکوسیستم ارتباطات سیار و نحوه سوءاستفاده آژانسهای امنیتی دولتی از آنها برای ردیابی اهداف در خارج از کشور (هنگام رومینگ) را افشا کردهاند. این مطالعات شامل چندین گزارش پیشین از موسسه سیتیزنلب (Citizen Lab) و دستاوردهای سایر پژوهشگران میشود. تحقیقات جدید این موسسه بر پایه همان یافتهها بنا شده و به بررسی عمیقتر ضعفهای ساختاری میپردازد که همچنان بستر را برای توسعه و تکامل نظارتهای هدفمند (Targeted Surveillance) فراهم میکنند.

در اواخر سال ۲۰۲۴، در پی شناسایی یکسری رویدادهای غیرعادی در لاگهای فایروال سیگنالینگ و دریافت اطلاعات تکمیلی از سوی شرکت امنیتی Cellusys، پژوهشگران سیتیزنلب تحقیقاتی را روی فعالیتهای هماهنگ ردیابی موقعیت مکانی آغاز کردند. آنچه در ابتدا شبیه به یک حادثه محدود علیه یک مشترک موبایل به نظر میرسید، به یک تحقیقات گستردهتر منجر شد که پرده از کمپینهای دو شرکت نظارت تجاری (CSV) مجزا برداشت؛ کمپینهایی که در حال اجرای عملیات جاسوسی بلندمدت از طریق سوءاستفاده از اکوسیستم جهانی مخابرات بودند.

اولین کمپین که در نوامبر ۲۰۲۴ مشاهده شد، شامل یک تلاش چندمرحلهای برای ردیابی یک مشترک ردهبالا با استفاده از چندین شبکه 3G و 4G بود. اطلاعات ارائهشده توسط اپراتور شبکهِ کاربرِ هدف نشان میداد که این شماره موبایل متعلق به یک مدیر اجرایی شناختهشده است که از او با عنوان “VVIP” (شخصیت بسیار مهم) یاد شده بود. این بستر نشان میداد که کاربر، یک هدف نظارتی باارزش بوده است.

در اوایل سال ۲۰۲۵، تیم تحقیقاتی یک رویداد ردیابی هماهنگ دیگر را نیز شناسایی کرد که با استفاده از یک پیامک با فرمت خاص (Specially Formatted SMS) انجام شده بود. اگرچه این دو کمپین از نظر فنی متفاوت بودند، اما هر دو روشهایی پیشرفته، ساختاریافته و تکرارشونده را به نمایش گذاشتند که با پلتفرمهای نظارتیِ هدفمند (Purpose-built) همخوانی کامل دارد.

همکاری سیتیزنلب با شرکای صنعت موبایل، امکان یک بررسی همهجانبه را با استفاده از متادیتا لاگهای سیگنالینگ، پکتکپچرها (Packet Captures)، دیتای روتینگ و سایر منابع مخابراتی فراهم کرد تا روشها و ریشههای این فعالیتهای نظارتی پیشرفته ردیابی شوند. این تحلیل، زیرساختهای 4G مرتبط با شبکههای اپراتوری در اسرائیل، بریتانیا و جزایر مانش (Channel Islands) را شناسایی کرد. جالب توجه است که در گزارشهای عمومی پیشین نیز، همین کشورها به عنوان مبدأ شرکتهای تجاری نظارتی (CSVs) که کاربران موبایل را هدف قرار میدهند، معرفی شده بودند.

یافتههای این گزارش یک مشکل سیستمی را در هسته ارتباطات مخابراتی جهانی برجسته میکند: زیرساختهای اپراتوری که برای ایجاد ارتباطات یکپارچه بینالمللی طراحی شدهاند، اکنون برای پشتیبانی از عملیات نظارت پنهانی مورد سوءاستفاده قرار میگیرند؛ عملیاتی که پایش، انتساب (Attribution) و قانونگذاری آنها بسیار دشوار است. با وجود گزارشهای عمومی مکرر، این فعالیتها بیوقفه و بدون هیچ عواقبی ادامه دارند. تداوم استفاده از شبکههای موبایل، که بر پایه مدل «اعتماد متقابل بیناپراتوری» (Inter-operator Trust Model) بنا شده و کاربران سراسر جهان به آن وابستهاند، سوالات گستردهتری را برای رگولاتوریهای ملی، سیاستگذاران و صنعت مخابرات درباره پاسخگویی، نظارت و امنیت جهانی به وجود میآورد.

روششناسی تحقیق (Methodology)

این گزارش بر پایه تحلیلهای مشترک با چندین شرکت فعال در صنعت مخابرات، از جمله ارائهدهنده فایروال سیگنالینگ (Cellusys)، ارائهدهنده شبکه سیگنالینگ بینالمللی (Telenor Linx)، ارائهدهنده هوش دادههای مخابراتی (Roaming Audit)، و شرکت امنیت شبکه مخابراتی (P1 Security) بنا شده است.

پژوهشگران سیتیزنلب تحقیقات خود را از طریق تطبیق دادههای سیگنالینگ با منابع داده مستقل و تکمیلی اعتبارسنجی کردند؛ رویکردی که امکان تحلیل دقیق نحوه ارسال، مسیریابی (Routing) و تحویل پیامها در سراسر اکوسیستم جهانی اینترکانکت را فراهم کرد. این منابع شامل موارد زیر بودند:

- پیکربندیهای شبکه موبایل استخراجشده از پروندههای صنعتی انجمن GSMA

- رکوردهای سامانه نام دامنه (DNS) مخابراتی

- دادههای مسیریابی پروتکل دروازه مرزی (BGP) و ثبت شماره سیستمهای خودمختار (ASN)

- سوابق و رکوردهای در دسترس عموم از سوی نهادهای قانونگذار (رگولاتوریهای) مخابراتی ملی

این تیم تحقیقاتی یک فرآیند تحلیلی چندمرحلهای را برای انتساب (Attribution) فعالیتهای نظارتیِ مشاهدهشده به بازیگران تهدید مجزا اعمال کرد که شامل شناسایی، خوشهبندی و تطبیق شاخصهای مشکوک در سراسر کمپینها میشد.

رویکرد تحلیلی

۱. تشخیص فعالیتهای مشکوک سیگنالینگ

تیم تحقیق Commandهایی را در ترافیک سیگنالینگ بینالمللی شناسایی کرد که با تکنیکهای نظارتی شناختهشده در پروتکلهای سیگنالینگ 3G SS7 و 4G Diameter مطابقت داشتند. اگرچه برخی از این Commandها کاربردهای قانونی و مشروعی نیز دارند، اما استفاده مکرر و الگودار آنها معمولاً با فعالیتهای جاسوسی و نظارتی در ارتباط است.

۲. شناسایی الگوی کمپینهای نظارتی

ترافیک شبکه برای یافتن Commandهای تکراری در فواصل زمانی کوتاه از آدرسهای سیگنالینگِ تکتک اپراتورها مورد تحلیل قرار گرفت و سپس فعالیتهای هماهنگ در میان چندین اپراتور که با آن رفتار در همان بازه زمانی مطابقت داشتند، شناسایی شد. از این الگوهای زمانی و رفتاری برای شناسایی کمپینهای نظارتی متمایز استفاده شد.

۳. اعتبارسنجی هدف

شرکت Cellusys تایید کرد که هر کمپین، شناسههای خاص مشترکین (IMSI) را هدف قرار داده است و با تطبیق زمانبندی و توالی تلاشها برای ردیابی موقعیت مکانی، الگوهای هدفگیری منسجم را در میان شناسههای متعدد اپراتورها تصدیق کرد.

۴. انگشتنگاری و خوشهبندی بازیگران (Actor Fingerprinting)

محققان، بازیگران نظارتی مجزا را از طریق انگشتنگاری فنی ویژگیهای سیگنالینگ شناسایی کردند. آنها به دنبال نشانههایی نظیر شناسههای تراکنش (Transaction Identifiers) متوالی یا الگودار، فرمتهای غیراستاندارد پیامها، پیکربندی پارامترها، استفاده مجدد از شناسههای اپراتورها و رفتارهای روتینگ سازگار و هماهنگ بودند.

۵. نگاشت زیرساخت و تحلیل مسیر (Routing Analysis)

تیم سیتیزنلب، شناسههای اپراتورها را با منابع داده خارجی، از جمله فایلهای رومینگ IR.21 اپراتورها، تخصیصهای ASN و آدرس IP، دادههای مسیریابی BGP و رکوردهای DNS تطبیق داد تا بتواند به دقت ترسیم کند که ترافیک حمله چگونه وارد اکوسیستم اینترکانکت سیگنالینگ شده و از آن عبور کرده است.

۶. همبستگی تاریخی

گام نهایی پژوهشگران، تطبیق شاخصهای حملهِ مشاهدهشده با تلهمتری تاریخی بود تا مدتزمان فعالیت کمپین و میزان استفاده مکرر از زیرساختهای یک اپراتور مشخص در طی چندین سال سنجیده شود.

محدودیتها و انتساب حملات

ذکر این نکته بسیار حائز اهمیت است که آدرسهای سیگنالینگ اپراتور که در این حملات مشاهده شدهاند، لزوماً به معنای دخالت مستقیم و عمدی خود آن اپراتور نیستند. در بسیاری از موارد، دسترسی به اکوسیستم سیگنالینگ میتواند از طریق ارائهدهندگان شخص ثالث، قراردادهای تجاری اجارهای (Leasing) یا سایر خدمات واسطهای به دست آید که به بازیگران تهدید اجازه میدهد پیامهای خود را با استفاده از شناسههای اپراتوریِ شبکههای معتبر و قانونی ارسال کنند.

این تحلیل صرفاً بررسی میکند که چگونه از زیرساختهای سیگنالینگ در کمپینهای حمله سوءاستفاده شده است، نه اینکه نیت اپراتورها یا ارائهدهندگان شبکه چه بوده است. اگرچه پژوهشگران سیتیزنلب مستقیماً حملات مطرحشده در این گزارش را به یک دولت یا سازمان خاص نسبت نمیدهند، اما شاخصهای متعددی به دخالت احتمالی یک پلتفرم نظارتی تجاری که از فعالیتهای اطلاعاتیِ تحت حمایت دولتها (State-sponsored) پشتیبانی میکند، اشاره دارند.

تداوم اعتماد ازدسترفته در ارتباطات سیار

برای درک چگونگی وقوع حملات شرحدادهشده در این گزارش، لازم است نحوه ارتباط شبکههای موبایل با یکدیگر و چشمانداز عملیاتیِ تسهیلکننده این ارتباطات بررسی شود. سیستمی که اپراتورهای موبایل سراسر جهان را برای سفرهای بینالمللی و خدمات سیار به یکدیگر متصل میکند، از ترکیبی از پروتکلها شامل SS7 (شناختهشده برای شبکههای قدیمیتر 3G) و Diameter (برای 4G و اکثر شبکههای 5G) استفاده میکند. با وجود اینکه SS7 مدتهاست یک پروتکل قدیمی (Legacy) محسوب میشود، اما همچنان نقشی حیاتی برای رومینگ بینالمللی، پیامک (SMS) و خدمات اضطراری ایفا میکند. این اکوسیستمِ ترکیبی از پروتکلهای آسیبپذیر، فرصتهای مضاعفی را برای بازیگران نظارتی ایجاد میکند.

این آسیبپذیریها ناشی از باگهای نرمافزاری یا کانفیگ اشتباه شبکه (Misconfigurations) نیستند؛ بلکه در طراحی بنیادین و رویههای تجاری مخابرات جهانی ریشه دارند. اکوسیستم موبایل شامل بیش از هزار اپراتور است که از طریق قراردادهای رومینگ و پروتکلهای سیگنالینگ به هم متصل شدهاند؛ پروتکلهایی که کارایی، در دسترس بودن سرویس و فرصتهای درآمدزایی را بر امنیت ترجیح میدهند. در نتیجه این رویکرد، یک بازار تاریک (Shadowy Marketplace) از عوامل جاسوسی تجاری و تحت حمایت دولتها شکل گرفته است که پلتفرمهای نرمافزاری خاصی را توسعه داده و مستقر میکنند تا شبکههای مخابراتی را برای نظارت جهانی تسلیحاتی (Weaponize) کنند.

ناامن در طراحی (Insecure by Design)

ریشه این مشکل امنیتی در خود پروتکلهای پایهای سیگنالینگ نهفته است. پروتکلهای SS7 که در ابتدا برای یک جامعه بسته و مورد اعتماد از اپراتورهای موبایل و ارائهدهندگان خدمات شخص ثالثِ معتبر طراحی شده بودند، فاقد مکانیزمهای امنیتی اولیه شبکههای IP هستند؛ مکانیزمهایی مانند احراز هویت (Authentication) و اعتبارسنجی برای تایید منشأ پیامهای سیگنالینگ، بررسی یکپارچگی (Integrity Checks) برای اطمینان از عدم تغییر دادهها، و رمزنگاری (Encryption) برای محافظت از محتوای پیامها.

پروتکل Diameter که در حال حاضر در پیادهسازیهای رومینگ بینالمللی 4G و اکثر شبکههای 5G استفاده میشود، با کنترلهای امنیتی قویتری نسبت به SS7 طراحی شد و کامپوننتهای امنیتی جدیدی را برای رفع آسیبپذیریهای ذاتی سیگنالینگ معرفی کرد. این موارد شامل پشتیبانی از رمزنگاری TLS (Transport Layer Security) و IPsec برای محافظت از ترافیک سیگنالینگ، و همچنین احراز هویت بین شبکههای اپراتوری است.

با این حال، در عمل، اپراتورها تا حد زیادی در پیادهسازی این لایههای حفاظتی کوتاهی کردهاند و در عوض همچنان به همان مدل «اعتماد نظیر-به-نظیر» (Peer-to-Peer Trust Model) متکی هستند که گریبانگیر SS7 است. علاوه بر این، اقدامات کلیدی امنیت عملیاتی مانند تایید اینکه پیکربندیهای امنیتیِ شبکه با اطلاعات منتشرشده از شبکه شریک رومینگ در اسناد GSMA IR.21 همخوانی دارد، اغلب بهندرت اعمال (Enforce) میشوند. در نتیجه این سهلانگاریها، تحقیقات امنیتی نشان داده است که شبکههای 4G نیز در برابر بسیاری از همان تکنیکهای نظارتِ کاربرمحورِ مرتبط با 3G، آسیبپذیر باقی ماندهاند.

فایل IR.21 چیست؟

سند IR.21 یک مشخصات مستند است که بین اپراتورهای موبایل از طریق انجمن GSMA به اشتراک گذاشته میشود. این فایل حاوی جزئیات فنی و عملیاتی درباره شبکه یک اپراتور است؛ مواردی مانند کدهای شبکه، محدودههای آدرس سیگنالینگ و تخصیصهای شبکه، جزئیات اینترکانکت (Interconnect) و سایر اطلاعات لازم برای مدیریت سرویسهای رومینگ بینالمللی.

مهاجمانی که به دادههای IR.21 دسترسی داشته باشند، میتوانند از آن برای شناسایی عناصر شبکه (Network Elements) یا ایجاد پیامهای سیگنالینگی که در اکوسیستم جهانی مخابرات کاملاً قانونی و مشروع به نظر میرسند، سوءاستفاده کنند.

بازیگرانی که به اکوسیستم سیگنالینگ جهانی دسترسی پیدا میکنند (از طریق توافقات تجاری با اپراتورهای موبایل، نفوذ به نودهای مخابراتی،و در اختیار گرفتن کنترل شبکههای مخابراتی) میتوانند Commandهای سیگنالینگ را به شبکههای سراسر جهان ارسال کنند. از آنجایی که این پروتکلها منبع واقعیِ ارسال دستورات را احراز هویت (Authenticate) نمیکنند، میتوان ترافیک مخرب سیگنالینگ را طوری جعل کرد که گویی از سمت نودهای قانونیِ شبکه اپراتور سرچشمه گرفته است. این خلأ امنیتی، امکان ردیابی موقعیت مکانی، حملات انکار سرویس (DoS) یا هدایت ترافیک (Traffic Redirection) به سمت زیرساختهای تحت کنترل مهاجم را فراهم میکند.

در عمل، دسترسی به بکبون (Backbone) سیگنالینگ تنها به اپراتورهای شبکههای موبایل (MNOs) محدود نمیشود. طیف گستردهای از ارائهدهندگان سرویس، اتصالات خود به شبکههای Intercarrier را حفظ میکنند تا خدماتی نظیر HLR Lookup، پیامرسانی داخلی و بینالمللی، هابهای رومینگ، و خدمات توانمندساز شبکههای مجازی موبایل (MVNE) را ارائه دهند. این پلتفرمهای شخص ثالث که مستقیماً به ارائهدهندگان Intercarrier متصل میشوند، بهطور معمول کوئریهای سیگنالینگ SS7 و Diameter را از طرف مشتریان تجاری خود تولید و ارسال میکنند. مهاجمانی که خدمات این ارائهدهندگان شخص ثالث را خریداری کرده و به پلتفرم آنها متصل میشوند، میتوانند یک کانال غیرمستقیم برای ورود به اکوسیستم سیگنالینگ خصوصی به دست آورند.

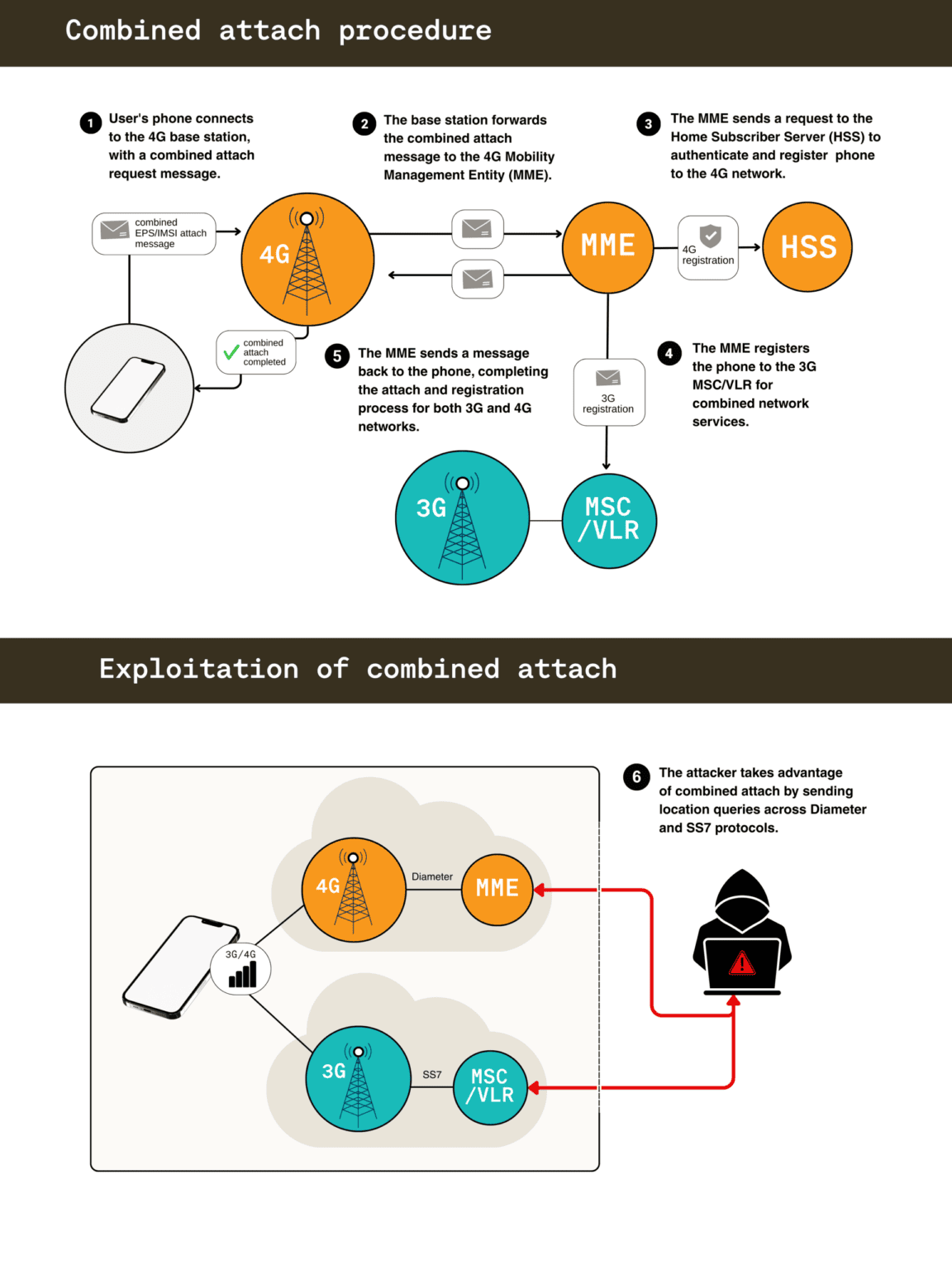

خطرات امنیتی مضاعف دیگری نیز از تعاملپذیری (Interoperability) بین شبکههای مدرن 4G/5G و سیستمهای قدیمیتر 3G نشأت میگیرد. اپراتورهایی که هر دو شبکه را مستقر کردهاند، از رویهای به نام Combined Attach پشتیبانی میکنند که به یک دستگاه در حالت رومینگ اجازه میدهد تا برای حفظ تداوم سرویس و اتصال جایگزین (Fallback)، بهطور همزمان در هر دو شبکه 3G و 4G ثبتنام (Register) کند.

مهاجمانی که به هر دو محیط سیگنالینگ 3G و 4G دسترسی دارند، میتوانند از این ویژگیِ ثبتنام دوگانه (Dual Registration) سوءاستفاده کرده و حملات خود را بهصورت یکپارچه بین پروتکلهای Diameter و SS7 جابهجا (Pivot) کنند. با سوئیچ کردن بین این دو سیستم سیگنالینگ، زمانی که اپراتورها فاقد محافظتهای فایروالی در برابر این حملات پیشرفته و بینپروتکلی (Cross-Protocol Attacks) باشند، مهاجمان کنترل اوضاع را در دست میگیرند. به این ترتیب، ناامنیِ پروتکلهای قدیمی SS7 برای بازیگران پیشرفتهای که قادر به استفاده از هر دو بردار حمله هستند، وضعیتی بهمراتب وخیمتر پیدا میکند.

بازیگران نظارت مخابراتی: بازاری شلوغ و در سایه

بیش از یک دهه است که پژوهشگران مستند کردهاند چگونه بازیگران تهدید از آسیبپذیریهای شبکه در سیگنالینگ SS7 و Diameter بهرهبرداری (Exploit) میکنند. با این حال، اجرای حملات در مقیاس وسیع، نیازمند ادغام پیچیده چندین پروتکل سیگنالینگ در یک سیستم فرماندهی و کنترل (Command-and-Control یا C2) است که قادر به فعالیت در سراسر شبکههای مخابراتی جهانی باشد. این پیچیدگی فنی و عملیاتی مستلزم تخصص عمیق مهندسی، ابزارهای تخصصی و دسترسی ممتاز (Privileged Access) به زیرساخت شبکههای خصوصی موبایل است.

این نیازمندیها تنها در توان تعداد نسبتاً کمی از بازیگران با منابع مالی و فنی بالا (Well-resourced) است. اکوسیستم نظارت مخابراتی از دو گروه همپوشان تشکیل شده است: سرویسهای جاسوسیِ مرتبط با دولتها (State-linked) که عملیات اطلاعات سیگنال (Signals Intelligence) را از طریق شبکههای مخابراتی انجام میدهند، و شرکتهای نظارت تجاری (CSVs) که خدمات شنود (Interception) و ردیابی را توسعه داده و به مشتریان دولتی میفروشند (همانطور که در جدول ۱ نشان داده شده است). تنوع و تداوم حملات مخابراتیِ مشاهدهشده نشان میدهد که هر دو گروه نقش فعالی در بهرهبرداری از این آسیبپذیریها ایفا میکنند.

| نام گروه / شرکت | وابستگی | فعالیتهای نظارت مخابراتی گزارششده |

|---|---|---|

| بازیگران جاسوسی تحت حمایت دولت | ||

| Salt Typhoon | وزارت امنیت دولتی چین (MSS) | مرتبط با کمپینهای جاسوسی سایبری که زیرساختهای مخابراتی و مقامات دولتی را در چندین کشور هدف قرار دادهاند. |

| Liminal Panda (LightBasin) | بازیگر جاسوسی مرتبط با چین | شناختهشده برای نفوذ به شبکههای اپراتورهای مخابراتی جهت جمعآوری اطلاعات مشترکین، متادیتای تماسها و پیامکها با استفاده از ابزارهای سیگنالینگ سفارشی. |

| MuddyWater | وزارت اطلاعات ایران (MOIS) | اجرای عملیات سایبری با هدف قرار دادن ارائهدهندگان خدمات مخابراتی در آفریقا و خاورمیانه. |

| شرکتهای نظارت تجاری (CSVs) | ||

| Circles, Cognyte, Rayzone, Defentek | مختلف (Various) | در نامهای در فوریه ۲۰۲۴ از سوی سناتور آمریکایی، ران وایدن، به رئیسجمهور وقت ایالات متحده برای درخواست تحریم چندین شرکت نظارت مخابراتی به تفصیل به آنها اشاره شده است. |

| RCS Lab / Tykelab (Cy4gate) | ایتالیا | ارائهدهندگان پلتفرمهای نظارتی هیبریدی که بدافزارهای جاسوسی دستگاه را با قابلیتهای نظارت بر سیگنالینگ مخابراتی ترکیب میکنند. |

| Fink Telecom Services (FTS) | سوئیس | یک شرکت مخابراتی که گزارش شده است شناسههای SS7 Global Titles را اجاره داده و قابلیت ردیابی مکانی و شنود را فراهم کرده است. |

| Rayzone Group | اسرائیل | گزارشهای تحقیقاتی این شرکت را به اجاره دسترسی سیگنالینگ مخابراتی از اپراتورهایی در جرسی، گرنزی و سایر شبکهها مرتبط دانستهاند. |

نمونههایی از بازیگران جاسوسی دولتی و تجاری در حوزه مخابرات.

در حالی که اکثر گروههای تهدید تجاری بر روی ایمپلنتهای دستگاه (بدافزارهای نصبشونده روی گوشی) تمرکز دارند، تقاضای شدیدی از سوی آژانسهای دولتی برای دریافت خدمات نظارت مخابراتی «آماده و در دسترس» (Off-the-shelf) وجود دارد؛ خدماتی که از شبکههای موبایل برای مکانیابی، ردیابی کاربران و شنود ارتباطات بدون نیاز به هک کردن گوشی هدف استفاده میکنند. این خدمات اغلب از طریق واسطههایی ارائه میشوند که دسترسی مستقیم یا واسطهای به شبکههای اپراتورها یا ارائهدهندگان خدمات دارند و به ترافیک نظارتی اجازه میدهند تا با ترافیک قانونی رومینگ ترکیب شود.

لایه پنهانِ نظارت جهانی

برخلاف کمپینهای متداول سایبری، نظارت در سطح مخابراتی تقریباً برای جامعه امنیتی گستردهتر، نامرئی است. حملات درون یک اکوسیستم بسته از اپراتورهای موبایل، فروشندگان تجهیزات مخابراتی و ارائهدهندگان اینترکانکت موبایل رخ میدهند که تا حد زیادی برای جامعه تحقیقاتیِ امنیت سایبری غیرقابل دسترسی هستند. این فقدان شفافیت به معنای آن است که حملات بهندرت به صورت عمومی برملا میشوند و تکنیکها و زیرساختهای مورد استفاده برای جاسوسی مخابراتی در دنیای واقعی اغلب پنهان باقی میمانند.

این وضعیت، اکوسیستمِ محدودشده مخابراتی را به محیطی ایدهآل برای عملیاتهای جاسوسی تبدیل میکند. پیامهای سیگنالینگ از شبکههای رومینگ بینالمللی خصوصی عبور میکنند و حتی زمانی که فایروالها مستقر شده باشند، اِعمال محدودیتها (Enforcement) اغلب ناکافی است و نقطه کوری ایجاد میکند که بازیگران نظارتی با استفاده از آن سالها بدون شناسایی شدن به فعالیت خود ادامه دادهاند.

این لایه سیگنالینگِ پنهان، همچنین به مهاجمان اجازه میدهد تا با استفاده از شناسههای سیگنالینگ قانونی و ارائهدهندگان اینترکانکت، خود را به عنوان اپراتورهای مورد اعتماد جا بزنند (Masquerade). زمانی که اپراتورها از طریق توافقات تجاری اجارهای، دسترسی شخص ثالث را به زیرساخت خود فراهم میکنند، عملیات نظارتی هویت آن اپراتور را به خود گرفته و انتساب حمله (Attribution) به عامل اصلی را پنهان میکند.

این رویهها که دسترسی شخص ثالث را بدون نظارت یا پادمانهای امنیتی به زیرساخت اپراتور فراهم میکنند، قدرت بازیگران نظارتی را افزایش داده و آسیبهای واقعی به جامعه مدنی وارد میکنند. تحقیقات پیشین موسسه سیتیزنلب گزارش دادهاند که چگونه اکوسیستم مخابراتی، انگیزهها و محرکهای نظارت مبتنی بر ردیابی موقعیت مکانی را تسهیل کرده است. این بازارِ اکنون بالغ و قانونگذارینشده (Unregulated)، به یک توانمندساز اصلی برای جاسوسی تبدیل شده است که در آن، انتساب مستقیم حملات به بازیگران دولتی یا غیردولتی بسیار دشوار میباشد.

اپراتورهای ارواح (Network Ghosts): ردیابی منشأ حملات در شبکههای موبایل

از نظر تاریخی، اپراتورها در ابتدا فایروالهای SS7 را که برای مسدود کردن پیامهای سیگنالینگ غیرمجاز از شبکههای خارجی طراحی شده بودند، در پاسخ به گزارشهای عمومی درباره حملات ردیابی مکانی SS7 و دستورالعملهای امنیتی صادرشده توسط انجمن GSMA مستقر کردند. با گذشت زمان، اپراتورها برای مقابله با تهدیدات شبکههای 4G، فایروالهای Diameter را نیز مستقر نمودند. با این حال، بررسیهای صنعتی نشان میدهد که روند استقرار فایروال توسط اپراتورها کند بوده است و محافظتهای محدودی در برابر حملات پیشرفتهتری که ترکیبی از تکنیکهای شبکههای 3G و 4G را به صورت همزمان به کار میگیرند، وجود دارد.

کمپینهایی که پژوهشگران سیتیزنلب در این گزارش تحلیل کردهاند، نشان میدهد که چگونه بازیگران جاسوسی با استفاده از شناسههای سیگنالینگِ قانونیِ اپراتورها برای ارسال کوئریهای مکانیابی از طریق سیستم جهانی اینترکانکشن، از این خلأهای امنیتی بهرهبرداری میکنند. در برخی موارد، به نظر میرسد این شناسهها از طریق قراردادهای تجاری یا ارائهدهندگان خدمات واسطهای به دست آمدهاند؛ در موارد دیگر، به نظر میرسد آنها را جعل (Spoof) کردهاند تا خود را به جای زیرساختهای قانونی اپراتور جا بزنند. از آنجا که اکوسیستم رومینگ موبایل بر ارتباطات مورد اعتماد بین اپراتورها استوار است، این حملات بهگونهای طراحی میشوند که به نظر برسد از شبکههای قانونی سرچشمه گرفتهاند.

این تکنیکها به بازیگران نظارتی اجازه میدهند تا به عنوان چیزی که پژوهشگران آن را «اپراتورهای ارواح» (Ghost Operators) مینامند، عمل کنند. آنها در حالی که از طریق مخفی شدن در پشت هویت اپراتورها و ورود به بکبون (Backbone) خصوصی سیگنالینگ نامرئی باقی میمانند، به عنوان اپراتورهای مبدأِ کاملاً مشروع و قانونی به نظر میرسند.

همانطور که در بخشهای بعدی گزارش به تفصیل بیان شده است، این بازیگران از تکنیکهای متعددی برای حفظ دسترسی و فرار از شناسایی استفاده کردهاند. این تکنیکها شامل جابهجایی (Shifting) بین پروتکلهای SS7 و Diameter، چرخش (Rotating) شناسههای سیگنالینگِ مرتبط با شبکههای اپراتوری مختلف، و دستکاری مسیرهای روتینگ برای هدایت پیامها از طریق ارائهدهندگانِ خاص (Intercarrier Providers) بوده است. با انجام این کار، آنها میتوانند پایداری دسترسی خود را با ترکیب کردن ترافیک حملات در میان ترافیک پسزمینه رومینگ، حفظ کنند.

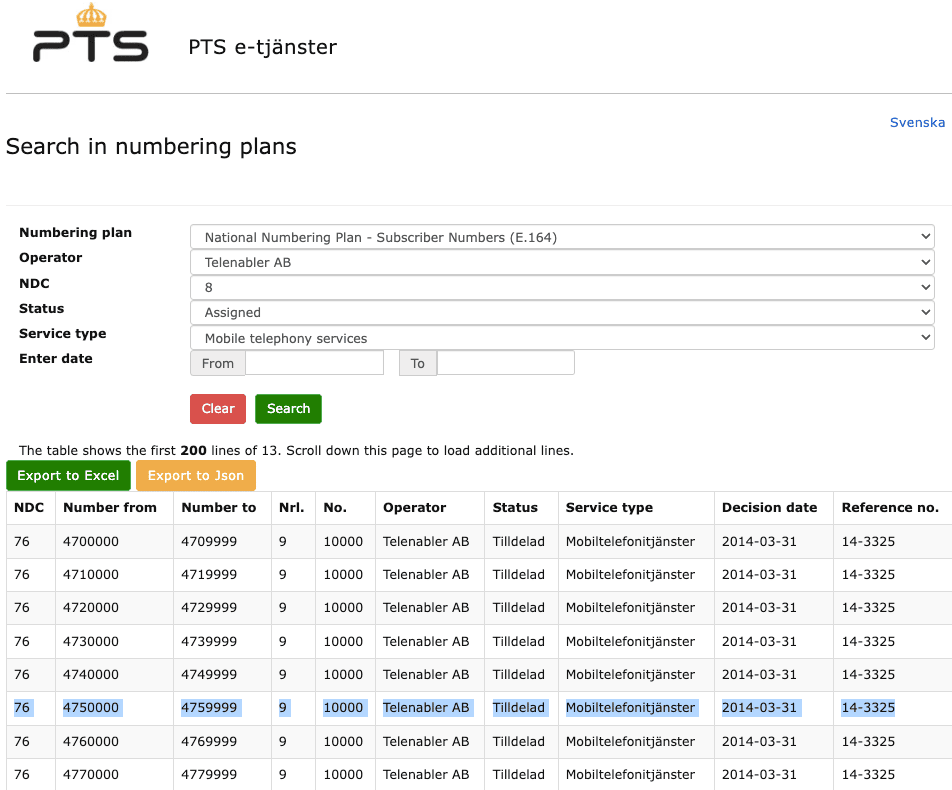

عملیاتی کردن این تکنیکها مستلزم دسترسی به شناسههای سیگنالینگ قابل روتشدن (Routable) است؛ شناسههایی که توسط نهادهای رگولاتوری ملی مخابرات به اپراتورها تخصیص یافته و برای پشتیبانی از رومینگ جهانی در اسناد IR.21 منتشر میشوند. در عمل، همانطور که مشخص شده است، این دسترسی میتواند از طریق توافقات تجاری و ارائهدهندگان خدمات واسطهای به دست آید.

از آنجا که این حملات به هویتهای قانونی اپراتورها متکی هستند، ردیابی منشأ آنها نیازمند دیدِ کافی (Visibility) نسبت به نحوه استفاده از شناسههای سیگنالینگ و نحوه عبور پیامها در اکوسیستم است. تیم تحقیقاتی سیتیزنلب با تحلیل تلهمتری فایروالها، ردیابیهای روتینگ (Routing Traces) و متادیتای اینترکانکشن، ترسیم کرد که پیامهای حمله چگونه وارد بکبون سیگنالینگ شده و به شبکههای هدف رسیدهاند. این تحلیل نشان میدهد که بازیگران نظارتی چگونه در حالی که نقطه مبدأ خود را پنهان میکنند، دسترسی به زیرساخت شبکههای موبایل را عملیاتی و اجرا مینمایند.

شاخصهای سیگنالینگ و روتینگ: چرا مسیر اهمیت دارد؟

نحوه حرکت ترافیک سیگنالینگ بین اپراتورها، کلیدی برای درک این موضوع است که مهاجمان چگونه اکوسیستم سیگنالینگ موبایل را اکسپلویت میکنند. در حالت عادی، اپراتورها ترافیک سیگنالینگ را از طریق یک شبکه جهانی از ارائهدهندگان خدمات ارسال میکنند؛ شبکهای که پیامها را بین شبکههای اپراتوریِ پشتیبانیکننده از خدمات رومینگ تبادل میکند.

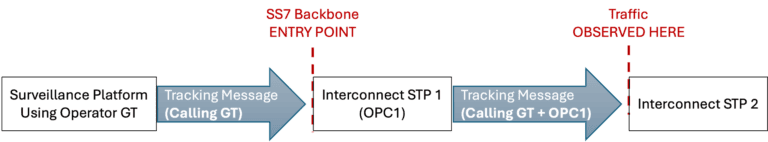

در شبکههای SS7، پیامهای سیگنالینگ با استفاده از آدرسهای عنوان جهانی (Global Title یا GT) که توسط رگولاتوریهای ملی مخابرات به اپراتورها تخصیص مییابد، مسیریابی (Route) میشوند. زمانی که پیامی ارسال میشود، حاوی GT مبدأ (Calling Party GT) است. آن پیام از طریق نودهای روتینگِ واسطهای به نام نقاط انتقال سیگنال (Signalling Transfer Points یا STPs) که توسط ارائهدهندگان اینترکانکت اداره میشوند، فوروارد میگردد. هر STP با یک شناسه نود منحصربهفرد به نام کد نقطه (Point Code یا PC) شناسایی میشود.

هنگامی که پیامها در بکبون (Backbone) سیگنالینگ ارسال میشوند، STPای که پیام را به پرش (Hop) بعدی میفرستد، توسط فیلد کد نقطه مبدأ (Originating Point Code یا OPC) شناسایی میشود. پژوهشگران با مشاهده OPC پیامها در اولین نقطه ترانزیت ورود به بکبون SS7، میتوانند تعیین کنند که آیا ارائهدهنده شبکهای که در حال ارسال پیامهای نظارتی است، با آنچه اپراتور در سند رومینگ IR.21 خود گزارش داده است، تفاوت دارد یا خیر (این مفهوم در شکل ۲ گزارش نشان داده شده است).

در مقابل، شبکههای 4G سیگنالینگ Diameter را از طریق ارائهدهندگان تبادل IP (یا IPX) و با استفاده از مسیریابی گامبهگامِ (Hop-by-Hop) مبتنی بر IP تحویل میدهند؛ در این روش، از آدرسهایی با فرمت Hostname + Domain برای شناسایی اپراتورهای موبایل استفاده میشود.

خصیصه (Attribute) مربوط به Origin-Host در پروتکل Diameter، نودِ ارسالکننده را شناسایی میکند و شبکه اپراتورِ هدف نیز توسط خصیصه Destination-Realm مشخص میشود.

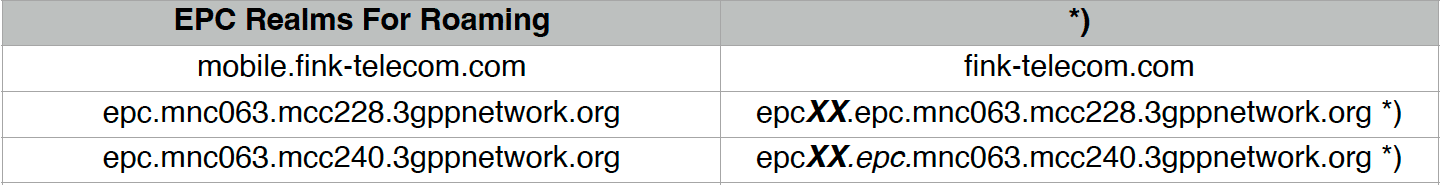

در حالی که OPC در شبکه SS7 نقاط ترانزیت را شناسایی میکند، خصیصه Route-Record در Diameter هر نقطه رله (Relay Point) را در امتداد مسیر Diameter شناسایی میکند تا اطمینان حاصل شود که مسیرهای ارسال (Submit) و پاسخ (Response) سازگار و هماهنگ باقی میمانند. نمای کلی فرمتهای شناسه شبکه در جدول ۲ در ادامه ارائه شده است.

| شناسه شبکه | فرمت | کاربرد در شبکههای موبایل بینالمللی |

|---|---|---|

| SS7 Global Title (GT) Address | Country Code (CC) + National Destination Code (NDC) + Subscriber Number (SN) |

مسیریابی پیامهای سیگنالینگ SS7 بین اپراتورها با استفاده از پروتکل SCCP. نکته: بخش «شماره مشترک» (SN) در اینجا نودِ شبکه را شناسایی میکند، نه شماره تلفن کاربر را. |

| Origin-Host | hostname.epc.mnc<MNC>.mcc<MCC>.3gppnetwork.org |

انتهای مسیر (Endpoint) که پیام Diameter را ارسال کرده است، شناسایی میکند. |

| Origin-Realm | epc.mnc<MNC>.mcc<MCC>.3gppnetwork.org |

شبکه فرستنده پیام Diameter را شناسایی میکند تا پاسخ (Response) به همان مسیر بازگردد. |

| Route-Record | hostname.epc.mnc<MNC>.mcc<MCC>.3gppnetwork.org |

حاوی Hostname نودی است که پیام را در طول مسیر رله (Relay) میکند. |

| Destination-Realm | epc.mnc<MNC>.mcc<MCC>.3gppnetwork.org |

شبکه اپراتورِ هدف را برای پیام ارسال شده شناسایی میکند. |

شرح شناسههای کلیدی شبکه سیگنالینگ.

برای درک چگونگی ورود ترافیک حمله SS7 به بکبون (Backbone) سیگنالینگ، پژوهشگران سیتیزنلب مسیرهای روتینگِ مورد انتظار (بر اساس فایلهای IR.21 اپراتورها) را با مسیرهای مشاهده شده از طریق GTها در ترافیک واقعی سیگنالینگ مقایسه کردند. در شرایط عادی، ترافیک یک اپراتور باید از طریق ارائهدهندگان اینترکانکتی روت شود که نام آنها در فایل IR.21 همان اپراتور ثبت شده است.

یکی از یافتههای کلیدی در تحلیل این موسسه، کشف عدم تطابقهای (Mismatches) مکرر بین ارائهدهندگان مورد انتظار و ارائهدهندگانی بود که عملاً در حال ارسال ترافیک حمله مشاهده میشدند؛ این موضوع نشان میدهد که پیامهای نظارتی از طریق ارائهدهندگان جایگزین وارد بکبون سیگنالینگ شدهاند.

محققان با تطبیق مقادیر OPC در ترافیک با تخصیصهای ISPC اتحادیه جهانی مخابرات (ITU)، دریافتند که ترافیک حمله بهطور مداوم از طریق ارائهدهندگان اینترکانکتی عبور میکند که هیچ ارتباطی با اپراتور مبدأ ندارند. این یافته بهوضوح نشاندهنده استفاده بازیگران تهدید از یک «شخص ثالث» برای ارسال کوئریهای نظارتی به شبکه سیگنالینگ است. در جدول ۳، ارائهدهندگان اینترکانکت مورد انتظار (منتشر شده در فایلهای IR.21) با OPC ارائهدهندگانی که در ترافیک حمله دیده شدهاند مقایسه شده است. این عدم تطابقهای روتینگ، استفاده احتمالی از یک نقطه ورودِ ثالث به بکبون SS7 را آشکار میسازد.

| GT حملهکننده | اپراتور موبایل | ارائهدهنده مورد انتظار (IR.21) | OPC مورد انتظار | ارائهدهنده مشاهدهشده در ترافیک حمله | OPC مشاهدهشده | وضعیت روتینگ |

|---|---|---|---|---|---|---|

| 855183901014 | SEATEL (کامبوج) | Comfone AG | 4590/4591 | BICS | 4201/4215 | ❌ عدم تطابق |

| 855180015170 | SEATEL (کامبوج) | Comfone AG | 4590/4591 | Comfone AG | 4590/4591 | ✅ تطابق |

| 25882200300 | Tmcel (موزامبیک) | Deutsche Telekom | 5091/5092 | BICS | 4201/4215 | ❌ عدم تطابق |

| 85513000755 | CADCOMMS (کامبوج) | Comfone | 4590/4591 | Tata Communications | 6233 | ❌ عدم تطابق |

| 46764753182 | Telenabler AB (سوئد) | Comfone | 4590/4591 | Tata Communications | 6184/6233 | ❌ عدم تطابق |

| 393358840745370 | TIM (ایتالیا) | Telecom Italia Sparkle | 4466 | Telecom Italia Sparkle | 4466 | ✅ تطابق |

| 25671000036 | Utel (اوگاندا) | BICS | 4201/4215 | BICS | 4201/4215 | ✅ تطابق |

| 423790105844 | FL1 (لیختناشتاین) | A1 Telekom Austria | 4616 | A1 Telekom Austria | 4616 | ✅ تطابق |

| 250730091970 | Airtel (رواندا) | BICS | 4201/4215 | BICS | 4201/4215 | ✅ تطابق |

| 467647531812 | Telenabler AB (سوئد) | Comfone AG | 4590/4591 | Telia Sweden | 4745 | ❌ عدم تطابق |

عدم تطابق ارائهدهندگان اینترکانکت مشاهدهشده در ترافیک حمله.

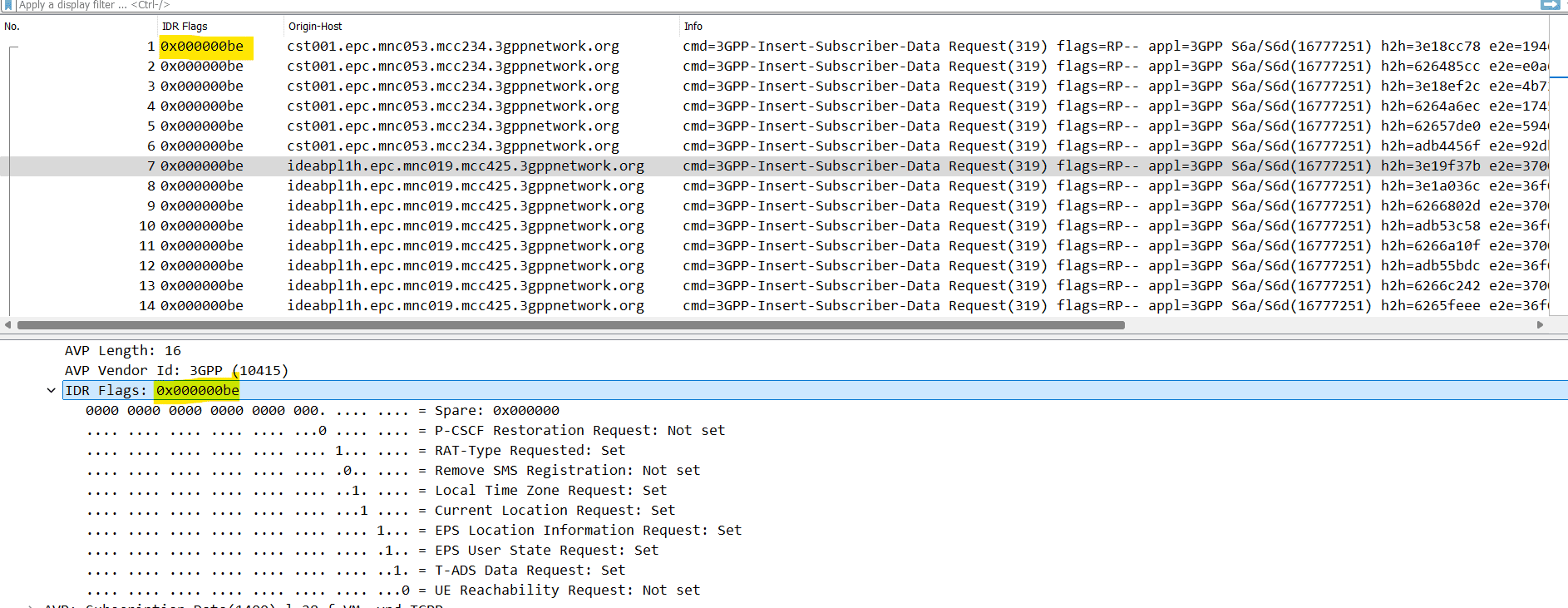

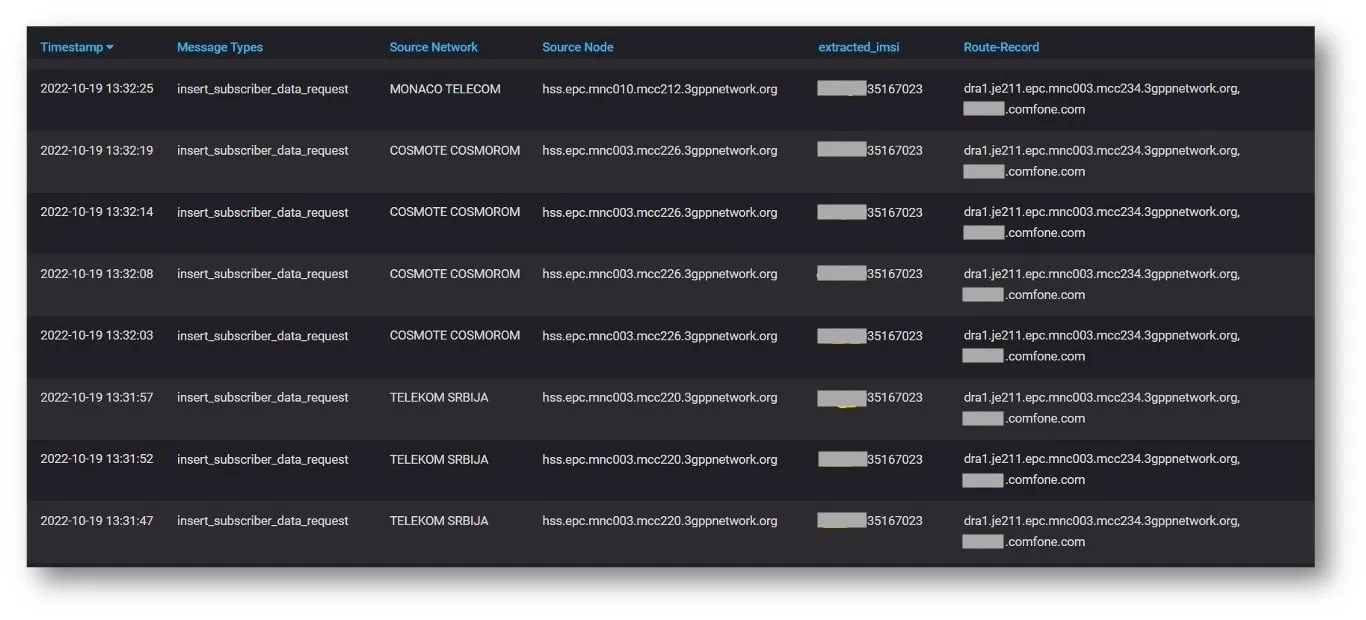

برای درک چگونگی روت شدن (Route) و تحویل پیامهای نظارتی 4G به اهداف، پژوهشگران هدرهای پیام Diameterِ بهدستآمده از لاگهای فایروال سیگنالینگ را مورد تحلیل قرار دادند. هدرها و شناسههای روتینگ موجود در این لاگها، امکان ردیابی مسیر انتقال پیام را برای تیم تحقیقاتی فراهم کرد.

آنها در ابتدا به بررسی خصیصههای (Attributes) Origin-Host، Origin-Realm و Route-Record موجود در هدر پیامهای نظارتی پرداختند. شناسههای موجود در این فیلدها، Hostnameها و نودهای روتینگ واسطهای را که در فوروارد کردن (Forwarding) پیامها نقش دارند، ثبت میکنند. سپس با استفاده از اسناد IR.21، دادههای مسیریابی BGP و منابع رکورد Zone در DNS، این Hostnameها را با شبکههای اپراتوری خاص و ارائهدهندگان IPX تطبیق داده و منتسب (Attribute) کردند.

شواهد بهدستآمده از لاگها نشان داد که هر دو بازیگر تهدید، برای دور زدن کنترلهای فایروالی اپراتور هدف، اقدام به جعل (Spoof) کردن Hostname اپراتورها در فیلد Origin-Host کردهاند. علاوه بر این، یک Hostname اپراتوری نیز در مسیر روتینگ اینترکانکت که در خصیصه Route-Record نشان داده میشود، تزریق شده بود؛ امری که منبع واقعیِ شبکه اپراتورِ استفادهشده در کمپینهای نظارتی را برملا میکرد.

پژوهشگران سیتیزنلب همچنین متوجه شدند که یکی از بازیگران از یک Hostname منحصربهفرد برای شناسایی ارائهدهنده IPX استفاده کرده است؛ ارائهدهندهای که برای انتقالِ (Transport) یک پیام سیگنالینگِ حمله خاص انتخاب شده بود. جزئیات مربوط به Origin-Hostها و ارائهدهندگان IPX متناظر که وظیفه روت کردن پیامهای حمله را بر عهده داشتهاند، در جدول ۴ خلاصه شده است.

| اپراتور Origin-Host | Route-Record 1 | اپراتور Proxy | Route-Record 2 Hostname | ارائهدهنده IPX مورد استفاده |

|---|---|---|---|---|

| Tango Networks UK | cst001.epc.mnc053.mcc234.3gppnetwork.org |

Tango Networks UK | dra01 |

Tango Networks (میزبانیشده توسط BICS) |

| 019 Mobile Israel | vdrap1.epc.mnc019.mcc425.3gppnetwork.org |

019 Mobile | dranl02 |

Comfone AG |

| AIS Thailand | vmdra01.epc.mnc019.mcc425.3gppnetwork.org |

019 Mobile | ams-01.dra.ipx |

Syniverse Technologies |

| Movitel Mozambique | dra1.je211.epc.mnc003.mcc234.3gppnetwork.org |

Jersey Airtel | dranl01 |

Comfone AG |

| MTS Namibia | dra1.je211.epc.mnc003.mcc234.3gppnetwork.org |

Jersey Airtel | draus01 |

Comfone AG |

| Econet Lesotho | dra1.je211.epc.mnc003.mcc234.3gppnetwork.org |

Jersey Airtel | draus01 |

Comfone AG |

| Inwi Morocco | dra1.je211.epc.mnc003.mcc234.3gppnetwork.org |

Jersey Airtel | draus01 |

Comfone AG |

| Sunrise Switzerland | dra1.je211.epc.mnc003.mcc234.3gppnetwork.org |

Jersey Airtel | draus01 |

Comfone AG |

| Polkomtel Poland | dra1.je211.epc.mnc003.mcc234.3gppnetwork.org |

Jersey Airtel | draus01 |

Comfone AG |

هاستنیمهای اپراتور مبدأ 4G/Diameter و رکوردهای مسیر (Route-Records).

انگشتنگاری (Fingerprinting) بازیگران نظارت مخابراتی

برای تفکیک کمپینهای نظارتی شناساییشده در این تحقیقات، پژوهشگران شاخصهای تکرارشونده در ترافیک سیگنالینگ و تلهمتری تاریخی حملات را مورد تحلیل قرار دادند. آنها با تطبیق فعالیتهای تکراری با هدرهای مشاهدهشده در پیامهای حمله، توانستند ردپاها (Fingerprints) و شاخصهای فنیِ مرتبط با ابزارهای نظارتیِ هر بازیگر را شناسایی کنند.

در این گزارش، منظور از «انگشتنگاری» (Fingerprint)، جزئیات فنی مشاهدهشده در سراسر حملات است که نشاندهنده استفاده از یک پلتفرم نظارتی مشترک و/یا یک روش عملیاتی یکسان است. زمانی که چندین مورد از این جزئیات در رویدادهای مختلف ظاهر میشوند، یک الگوی منسجم را آشکار کرده و اجازه میدهند تا حملات در قالب یک خوشه (Cluster) به یک بازیگرِ واحد نسبت داده شوند.

۱. دستکاری شناسههای سیگنالینگ

هر دو بازیگر تهدید، شناسههای سیگنالینگی که در پیامهای حمله تعبیه شده بودند را دستکاری کردند تا مبدأ واقعی ترافیک را پنهان کرده و بر مسیر روتینگِ پیامهای پاسخ (Responses) تأثیر بگذارند. این فرآیند شامل تغییر Hostnameها و دامنههای شبکه اپراتور بود که مستقیماً استانداردهای پروتکل و دستورالعملهای امنیتی انجمن GSMA را نقض میکند.

۲. شناسههای تراکنش (TID) متوالی درSS7

کوئریهای موقعیتیابی، از شناسه تراکنشهای (TID) تقریباً متوالی (Near-sequential) برای پیامهای نظارتی در شبکههای مختلف SS7 استفاده میکردند. در حالت عادی، TIDها بهطور کاملاً مستقل توسط عناصر شبکه (Network Elements) در داخل شبکه هر اپراتور تولید میشوند. وجود شناسههای متوالی نشاندهنده این است که کوئریهای سیگنالینگ توسط یک پلتفرم متمرکز فرماندهی و کنترل (C2) نظارتی تولید شدهاند.

۳. شناسههای نشست (Session ID) غیراستاندارد در Diameter

مقادیر Session ID مربوط به هر دو بازیگر با استانداردهای Diameter در 3GPP مغایرت داشتند و از فرمت origin-host;timestamp;local-id استفاده میکردند. با این حال، هر بازیگر این فرمت را به شکل متفاوتی پیادهسازی کرده بود:

- بازیگر اول: توکنهای عددی طولانی و تصادفی (۳۷ تا ۳۹ رقم) تولید میکرد که شبیه به شناسههای ۱۲۸ بیتی (سبک UUID) بودند؛ فرمتی که اغلب توسط سیستمهای C2 تولید میشود.

- بازیگر دوم: مستقیماً شناسه IMSI هدف را در داخل Session ID قرار میداد (Embed میکرد)؛ این کار به سیستم نظارتی اجازه میداد تا پاسخهای (Responses) مرتبط با دستگاههای هدفِ خاص را ردیابی و تطبیق (Correlate) دهد.

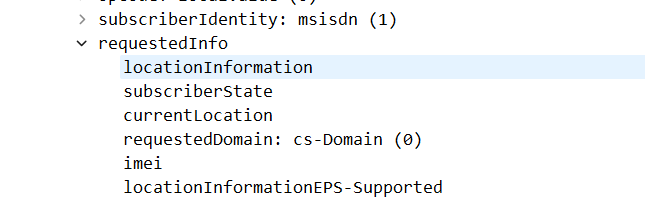

۴. دستورات (Command) یکسان در سراسر شبکهها

کامندهای مشاهدهشده در پیامهای حمله، از پارامترهای کاملاً یکسانی در چندین شبکه مختلف استفاده میکردند. استفاده از پارامترهای یکسان در پروتکلهای SS7 و Diameter (همانطور که در لاگها مشهود است) بهوضوح نشان میدهد که این پیامها توسط یک سیستم متمرکز که دقیقاً همان کوئریهای تکراری را ارسال میکرده، تولید شدهاند.

نمای کلی از دستوراتی که توسط مهاجم مورد استفاده قرار گرفتهاند، در جدول ۵ در ادامه خلاصه شده است.

| پروتکل | دستور / پارامتر | توضیحات |

|---|---|---|

| SS7 | locationInformation |

درخواست هرگونه داده مکانی موجود در شبکه شامل Cell ID، کد منطقه مکانی (LAC)، کد کشور موبایل (MCC) و کد شبکه موبایل (MNC). |

| SS7 | subscriberState |

درخواست وضعیت فعلی دستگاه در شبکه (بهعنوان مثال: در حالت رومینگ، مشغول، غیرقابل دسترس، یا متصل/در دسترس). |

| SS7 | currentLocation |

درخواست Cell ID سرویسدهنده فعلیِ مرتبط با دستگاه. |

| SS7 | requestedDomain cs-Domain (0) |

نشان میدهد که این کوئری، دامنه سرویسهای Circuit-Switched (مدار سوئیچ) را که برای خدمات صوتی و پیامک استفاده میشود، هدف قرار داده است. |

| SS7 | imei |

درخواست شناسه بینالمللی تجهیزات موبایل (IMEI) دستگاه. |

| SS7 | locationInformationEPS-Supported |

درخواست بررسی اینکه آیا شبکه از ارائه اطلاعات مکانی 4G پشتیبانی میکند یا خیر. |

| Diameter | RAT-Type Requested |

درخواست نوع فناوری دسترسی رادیویی که در حال حاضر توسط دستگاه استفاده میشود (مانند LTE، GSM یا UMTS). |

| Diameter | Local Time Zone Request |

درخواست منطقه زمانی (Time Zone) مرتبط با موقعیت مکانی فعلی دستگاه. |

| Diameter | Current Location Request |

درخواست دادههای مکانی 4G از شبکه، شامل شناسه منطقه ردیابی (TAI) و شناسه جهانی سلول در شبکه 4G (ECGI). |

| Diameter | T-ADS Data Request |

درخواست اطلاعاتی که برای تعیین نحوه مدیریت ارتباطات (اینکه ارتباطات از طریق هسته IMS مدیریت میشوند یا شبکههای Circuit-Switched) مورد استفاده قرار میگیرد. |

خلاصه پارامترهای یکسان مشاهدهشده در پیامهای نظارتی.

دروازههای نظارت (Gateways to Surveillance)

تحقیقات سیتیزنلب در این گزارش، سه شبکه موبایل را افشا میکند که بهطور مکرر بهعنوان نقاط ورود و ترانزیتِ نظارتی در اکوسیستم مخابراتی ظاهر شدهاند. این شبکهها بهعنوان دروازههایی عمل میکنند که اجازه میدهند ترافیک از طریق اینترکانکشنهای (Interconnections) سیگنالینگِ مورد اعتماد عبور کند و در عین حال، به بازیگران تهدیدی که پشت زیرساخت آنها پنهان شدهاند، دسترسی لازم را اعطا میکنند.

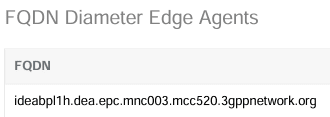

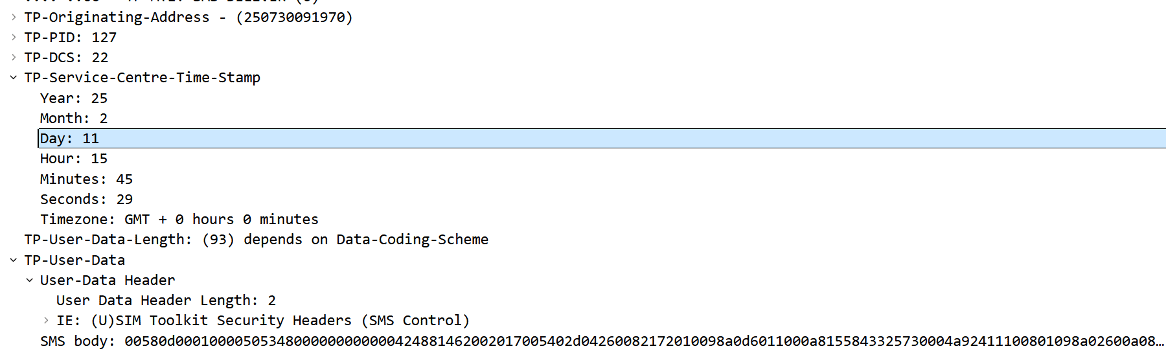

اپراتور 019Mobile (اسرائیل)

شرکت 019Mobile یک اپراتور موبایل خصوصی مستقر در اسرائیل است که با نام تجاری “Telzar 019” فعالیت میکند. وبسایت GSMA نشان میدهد که آنها ارائه خدمات موبایل را از سال ۲۰۱۳ آغاز کردهاند و «تنها تأمینکننده خدمات رومینگ ورودی و خروجی در فرودگاه بینالمللی اسرائیل» هستند. تحلیل پژوهشگران نشان میدهد که شناسههای 019Mobile بهطور مکرر در تلاشهای نظارتی Diameter، هم بهعنوان شبکه مبدأ و هم بهعنوان نود واسط، ظاهر شدهاند. شناسه Route-Record نشان میدهد که Hostهای 019Mobile بهعنوان پراکسی گام اول (First-hop Proxy) برای ترافیک عمل کرده و در موقعیت نقطه ورود و ترانزیت برای ردیابی مکانی 4G قرار گرفتهاند. سیتیزنلب همچنین فاش میکند که 019Mobile از دید سیستمهای DNS پنهان است، در حالی که رکوردهای روتینگ BGP دسترسیپذیری (Reachability) آن را از طریق Partner Communications (یکی از ارائهدهندگان بزرگ مخابراتی اسرائیل) تأیید میکنند. اسرائیل مدتهاست که نقطه کانونی صنعت نظارت جهانی است. اگرچه سیتیزنلب فعالیتهای مشاهدهشده را مستقیماً به 019Mobile نسبت نمیدهد، اما نقش این شبکه که بهعنوان یک واسط سیگنالینگِ مرئی پیکربندی شده، در کنار Partner Communications بهعنوان یک نقطه ورود نامرئی به بکبون سیگنالینگ جهانی 4G نشان میدهد که چگونه شبکههای اپراتوری میتوانند برای عملیات نظارتی بینالمللی مورد سوءاستفاده قرار گیرند.

اپراتور Airtel Jersey/Sure (جزایر مانش)

اپراتور Airtel Jersey (که اکنون بخشی از گروه Sure است)، در قلمرو جزیره خودگردان جرسی واقع در جزایر مانش (Channel Islands) فعالیت میکند؛ حوزهای که بارها موضوع گزارشهای تحقیقاتی در زمینه نظارت مخابراتی و سوءاستفاده از سیگنالینگ بوده است. در تحقیقات سیتیزنلب، یک نود از Airtel Jersey بهعنوان اولین گام برای کوئریهای نظارتی سیگنالینگ Diameter (با سابقه فعالیت تا سال ۲۰۲۲) مشاهده شد. تداوم استفاده از زیرساختهای مخابراتی از این حوزه، حاکی از وجود یک محیط رگولاتوریِ قابلاطمینان برای فعالیتهای اجاره (Leasing) در مخابرات است.

شرکت Tango Networks UK

این شرکت زیرمجموعه Tango Networks آمریکا است که خدمات موبایل را به مشتریان سازمانی ارائه میدهد. در سال ۲۰۲۲، رگولاتوری مخابرات بریتانیا (Ofcom)، کد شبکه موبایل (MNC) 53 را به همراه کد کشور (MCC) 234 به این شرکت اختصاص داد. بررسیهای این موسسه، یک Hostname مبتنی بر Diameter را با شناسه سیگنالینگ Tango Networks نشان میدهد که بهعنوان دومین نقطه ورود برای کوئریهای ردیابی مکانی 4G توسط اولین بازیگر تهدیدِ مطرحشده در این گزارش استفاده شده است. پژوهشگران اعتبار این شناسه را در حمله از طریق رکوردهای IPX DNS و جزئیات شبکه لیستشده در IR.21 تأیید کردند و متوجه استفاده مکرر و چندساله از شناسههای سیگنالینگ این شرکت در فعالیتهای نظارتی شدند.

در مجموع، این شبکهها نشان میدهند که در دنیای مدرن، «دسترسی» (Access) واقعیت اصلی نظارت مخابراتی است. بازیگران تهدیدی که با اپراتورهای قانونی توافق میکنند و یکپارچه میشوند تا کوئریهایی را به سیستم جهانی سیگنالینگ ارسال کنند، میتوانند ترافیک نظارتی را در مقیاس وسیع مسیردهی کنند.

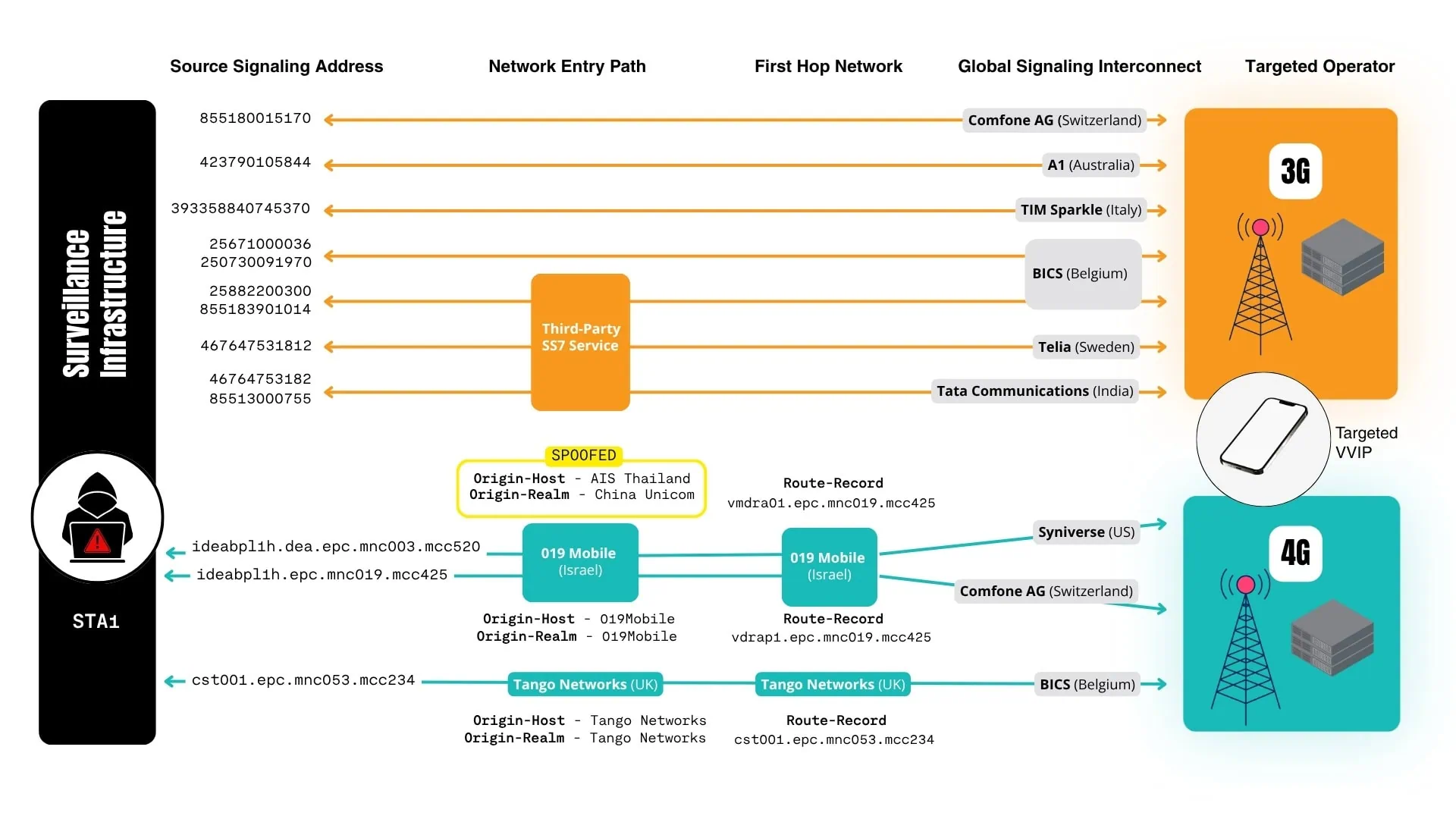

کمپین STA1: یک عملیات ردیابی مکانیِ مستمر

پژوهشگران در این تحقیقات، اولین بازیگر تهدید را با نام STA1 معرفی میکنند؛ یک گروه نظارت مخابراتی مستمر و از نظر فنی پیشرفته که در عملیاتهای طولانیمدت دخیل است. تحلیلها نشان میدهد که STA1 درک عمیقی از پروتکلهای سیگنالینگ موبایل، اکوسیستم رومینگ بینالمللی و فایروالهای سیگنالینگ دارد. این بازیگر از طریق چندین نقطه ورود جغرافیایی به بکبون خصوصی سیگنالینگ دسترسی پیدا میکند و رویکردی روشمند (Methodical) برای دور زدن سدهای دفاعی شبکه دارد.

زمانبندی یک کمپین ردیابی مکانی چندمرحلهای در ۲۵ نوامبر ۲۰۲۴، یک توالی از پیامهای سیگنالینگ از چندین شبکه اپراتور خارجی، مشترک یک اپراتور موبایل در خاورمیانه را با هدف ردیابی مکانی هدف قرار داد. پس از اطلاعرسانی حمله، اپراتور تأیید کرد که شناسه IMSI هدف متعلق به یک مشترک “VVIP” بوده است که نشاندهنده یک هدف نظارتی ردهبالا و ارزشمند است. فعالیتهای زیر نشانگر مهارتهایی است که برای دور زدن کنترلهای فایروال سیگنالینگ در لبه شبکه هدف طراحی شدهاند:

- فاز ۱: شناسایی (Reconnaissance) – ساعت 10:39 تا 10:41 به وقت گرینویچ

حمله با ارسال دو پیام SS7 از نوعsendRoutingInfoForSM (SRISM)از یک GT منتسب به شبکه SEATEL کامبوج آغاز میشود. این پیامها تلاش کردند تا IMSI مرتبط با شماره تلفن کاربر هدف را استخراج کنند که هر دو تلاش توسط فایروال سیگنالینگ مسدود شدند. - فاز ۲: تلاشهای اولیه مکانیابی از طریق SS7 – ساعت 10:41 تا 10:44 به وقت گرینویچ

بازیگر STA1 بلافاصله تغییر رویه داد و چندین پیام SS7 از نوعprovideSubscriberInfo (PSI)را برای کاوش در شبکه هدف ارسال کرد. تنها در عرض سه دقیقه، درخواستهای PSI با استفاده از GTهای توزیعشده در کشورهای کامبوج، موزامبیک، سوئد، ایتالیا، لیختناشتاین و اوگاندا ارسال شدند. این چرخش سریع بین چندین منبع شبکه، یک تاکتیک واضح برای یافتن یک مسیر مورد اعتماد (Trusted Pathway) از میان فایروال بود. - فاز ۳: سوئیچ کردن پروتکل به 4G/Diameter – ساعت 10:46 تا 10:50 به وقت گرینویچ

پس از شکست تلاشهای SS7، مهاجم به پروتکل Diameter سوئیچ کرد و شش پیامInsert-Subscriber-Data-Request (IDR)را از یک Host در بریتانیا (Tango Networks) و سپس ۱۹ پیام IDR دیگر را از 019Mobile (اسرائیل) ارسال کرد. این تغییر مداوم پروتکل و شبکه مبدأ، نشاندهنده توانایی سازگاری تکنیکها برای دور زدن فایروال است. - فاز ۴: بازگشت به SS7 همراه با تشدید حمله – ساعت 10:56 تا 11:20 به وقت گرینویچ

پس از ۲۵ تلاش ناموفق در Diameter، مهاجم به روش SS7 PSI بازمیگردد و از همان GTهای قبلی استفاده میکند. پس از یک وقفه هشت دقیقهای، حمله به تاکتیک دیگری در SS7 تشدید میشود؛ استفاده از دستوری به نامanyTimeInterrogation (ATI)که معمولاً برای ردیابی مکانی موبایل استفاده میشود. دوازده پیام ATI از همان خوشه GT ارسال میشوند. - فاز ۵: آخرین اقدام دستکاری Diameter – ساعت 13:29 تا 14:27 به وقت گرینویچ

پس از یک وقفه دو ساعته، STA1 با تاکتیکی جدید به Diameter بازگشت. یک پیام IDR از یک Hostname اپراتور جدید مرتبط با AIS تایلند ارسال شد. موضوع مشکوکتر این بود که خصیصهOrigin-Realmاز یک دامنه شبکه متعلق به China Unicom استفاده میکرد. این جعل هویت (Spoofing) برای انتقال کوئری مکانیابی از طریق یک مسیر اینترکانکت جایگزین طراحی شده بود.

جمعبندی

در طول یک دوره چهار ساعته، STA1 یک توالی هماهنگ از تلاشهای ردیابی مکانی را علیه یک کاربر واحد اجرا کرد. این بازیگر بهطور متناوب بین پروتکلهای SS7 و Diameter جابهجا شد، کوئریها را در میان ۱۱ هویت اپراتوری در ۹ کشور چرخاند تا خود را به جای ترافیک قانونی رومینگ جا بزند. این کمپین شامل دستکاری پیچیده شناسههای سیگنالینگ و مسیرهای روتینگ (از جمله عدم تطابق Hostهای مبدأ و دامنههای شبکه برای هدایت ترافیک) بود.

| زمان (GMT) | پروتکل | عملیات سیگنالینگ | نود مبدأ (Source Node) | کشور | شبکه مبدأ / Realm |

|---|---|---|---|---|---|

| 11/25/24 10:39 | SS7 | sendRoutingInfoForSM |

855183901014 | کامبوج | SEATEL |

| 11/25/24 10:41 | SS7 | sendRoutingInfoForSM |

855183901014 | کامبوج | SEATEL |

| 11/25/24 10:41 | SS7 | provideSubscriberInfo |

855180015170 | کامبوج | SEATEL |

| 11/25/24 10:41 | SS7 | provideSubscriberInfo |

25882200300 | موزامبیک | TMCEL |

| 11/25/24 10:42 | SS7 | provideSubscriberInfo |

85513000755 | کامبوج | CADCOMMS (QB) |

| 11/25/24 10:42 | SS7 | provideSubscriberInfo |

46764753182 | سوئد | TELENABLER AB |

| 11/25/24 10:43 | SS7 | provideSubscriberInfo |

393358840745370 | ایتالیا | TIM |

| 11/25/24 10:43 | SS7 | provideSubscriberInfo |

855183901014 | کامبوج | SEATEL |

| 11/25/24 10:43 | SS7 | provideSubscriberInfo |

423790105844 | لیختناشتاین | FL1 |

| 11/25/24 10:43 | SS7 | provideSubscriberInfo |

855183901014 | کامبوج | SEATEL |

| 11/25/24 10:44 | SS7 | provideSubscriberInfo |

25671000036 | اوگاندا | UTEL |

| 11/25/24 10:46 | Diameter | Insert-Subscriber-Data-Request |

cst001.epc.mnc053.mcc234.3gppnetwork.org |

بریتانیا | TANGO NETWORKS |

| 11/25/24 10:47 | Diameter | Insert-Subscriber-Data-Request |

cst001.epc.mnc053.mcc234.3gppnetwork.org |

بریتانیا | TANGO NETWORKS |

| 11/25/24 10:47 | Diameter | Insert-Subscriber-Data-Request |

cst001.epc.mnc053.mcc234.3gppnetwork.org |

بریتانیا | TANGO NETWORKS |

| 11/25/24 10:47 | Diameter | Insert-Subscriber-Data-Request |

cst001.epc.mnc053.mcc234.3gppnetwork.org |

بریتانیا | TANGO NETWORKS |

| 11/25/24 10:47 | Diameter | Insert-Subscriber-Data-Request |

cst001.epc.mnc053.mcc234.3gppnetwork.org |

بریتانیا | TANGO NETWORKS |

| 11/25/24 10:47 | Diameter | Insert-Subscriber-Data-Request |

cst001.epc.mnc053.mcc234.3gppnetwork.org |

بریتانیا | TANGO NETWORKS |

| 11/25/24 10:48 | Diameter | Insert-Subscriber-Data-Request |

ideabpl1h.epc.mnc019.mcc425.3gppnetwork.org |

اسرائیل | 019MOBILE |

| … | … | … | … | … | … |

| 11/25/24 10:59 | SS7 | provideSubscriberInfo |

25671000036 | اوگاندا | UTEL |

| 11/25/24 11:17 | SS7 | anyTimeInterrogation |

25882200300 | موزامبیک | TMCEL |

| … | … | … | … | … | … |

| 11/25/24 11:20 | SS7 | anyTimeInterrogation |

85513000755 | کامبوج | CADCOMMS |

| 11/25/24 13:29 | Diameter | Insert-Subscriber-Data-Request |

ideabpl1h.dea.epc.mnc003.mcc520.3gppnetwork.org |

تایلند/چین | AIS/CHINA UNICOM |

| 11/25/24 13:29 | Diameter | Insert-Subscriber-Data-Request |

ideabpl1h.epc.mnc019.mcc425.3gppnetwork.org |

اسرائیل | 019MOBILE |

| 11/25/24 13:29 | Diameter | Insert-Subscriber-Data-Request |

ideabpl1h.epc.mnc019.mcc425.3gppnetwork.org |

اسرائیل | 019MOBILE |

| 11/25/24 14:27 | Diameter | Insert-Subscriber-Data-Request |

cst001.epc.mnc053.mcc234.3gppnetwork.org |

بریتانیا | TANGO NETWORKS |

توالی حمله برای STA1 در ۲۵ نوامبر ۲۰۲۴.

توجه: این جدول نمای خلاصهشدهای از توالی حمله را ارائه میدهد. مجموعه دادههای کامل شامل ۱۷ تلاش دیگر IDR از 019Mobile (بین ساعات 10:49 تا 10:50 GMT) بههمراه فعالیتهای بیشتر SS7 PSI و ATI از همان نودهای مبدأ (Global Title) است که در بالا نشان داده شدهاند.

پنهانسازی و فرار (Evasion) از طریق دستکاری Diameter

اجرای نظارت مخابراتی در مقیاس وسیع، نیازمند چیزی بیش از دسترسی به اکوسیستم جهانی سیگنالینگ است؛ این کار همچنین مستلزم پنهانکاری (Stealth) برای مخفی نگه داشتن منشأ حملات است. بازیگر STA1 با استفاده از چندین نقطه ورود SS7 و Diameter، و همزمان چرخش (Rotating) هویتهای سیگنالینگِ اپراتورها برای اینکه ترافیک حمله شبیه به ترافیک سیگنالینگ قانونی و مشروع به نظر برسد، به این هدف دست یافت.

این پنهانکاری بهطور قابلتوجهی در هدر پیامهای Diameter مشهود بود. فیلدهای Origin-Host، Origin-Realm و Route-Record سیستم ارسالکننده را شناسایی کرده و مسیر یک پیام را در شبکه اینترکانکت ردیابی میکنند. تحلیل این فیلدها سه الگوی روتینگ (Routing) متمایز را آشکار کرد که برای پنهان کردن منبع کوئریها و افزایش احتمال دور زدن فایروال سیگنالینگ طراحی شده بودند:

- دسترسی مستقیم از طریق Tango Networks UK: پیامها از طریق زیرساختهای مرتبط با Tango وارد شبکه شده و از طریق شبکه BICS IPX مسیریابی میشدند.

- دسترسی مستقیم از طریق 019Mobile اسرائیل: ترافیک نظارتی پیش از رسیدن به ارائهدهندگان IPX، از طریق نودهای مرتبط با شبکه 019Mobile وارد میشد.

- مسیر با هویت جعلی اپراتور (AIS Thailand / China Unicom): پیامها یک Hostname متعلق به اپراتور AIS تایلند را با دامنه شبکه (Realm) متعلق به China Unicom ترکیب میکردند و در عین حال، از طریق 019Mobile روت میشدند تا ترافیک حمله از طریق Syniverse IPX هدایت شود.

جدول ۷ شناسههای کلیدی مرتبط با این الگوهای مسیریابی (Routing Patterns) را خلاصه میکند:

| شناسه اپراتور مبدأ | Origin-Host | Origin-Realm | First Hop Route-Record | ارائهدهنده گام دوم / IPX |

|---|---|---|---|---|

| Tango Networks (بریتانیا) | cst001.epc.mnc053.mcc234 |

epc.mnc053.mcc234.3gppnetwork.org |

cst001.epc.mnc053.mcc234 |

dra01.epc.mnc053.mcc234(میزبانیشده توسط BICS) |

| 019Mobile (اسرائیل) | ideabpl1h.epc.mnc019.mcc425 |

epc.mnc019.mcc425.3gppnetwork.org |

vdrap1.epc.mnc019.mcc425 |

Comfone |

| AIS (تایلند) + China Unicom | ideabpl1h.dea.epc.mnc003.mcc520 |

epc.mnc001.mcc460.3gppnetwork.org |

vmdra01.epc.mnc019.mcc425 |

Syniverse |

شناسههای سیگنالینگ و مسیرهای روتینگ مربوط به ردیابی مکانی STA1 در Diameter.

همانطور که پیشتر در جدول ۳ نشان داده شد، ارائهدهندگان اینترکانکتی که در حال رله کردن ترافیک SS7 از GTهای اپراتورها مشاهده شدند، همیشه با آنچه در اسناد ثبتشده IR.21 گزارش شده بود، مطابقت نداشتند. این بازیگر تهدید با توزیع عملیات نظارتی در میان هویتهای مختلف و استفاده از مسیرهای غیرمستقیم سیگنالینگِ شخص ثالث، توانست کوئریهای نظارتی خود را با خطر شناساییِ کمتری (Reduced Detection Exposure) ارسال کند و همزمان شانس نفوذ (Breach) به شبکه هدف را افزایش دهد.

شکل ۵ نشان میدهد که STA1 چگونه پیامهای نظارتی را با استفاده از چندین هویت اپراتوری و مسیرهای روتینگ اینترکانکت، به درون اکوسیستم جهانی سیگنالینگ ارسال کرده است.

شکل ۵ مسیرهای روتینگ استفادهشده در کمپین STA1 را در سراسر شبکههای 3G (SS7) و 4G (Diameter) نشان میدهد. در بخش 3G (بالا)، از GTهای چندین اپراتور برای مسیریابی ترافیک نظارتی از طریق نقاط ورود مختلف به شبکه استفاده شد که مسیرهای متنوعی را در بکبون (Backbone) سیگنالینگ ایجاد میکرد. در بخش 4G (پایین)، این بازیگر از شرکت Tango Networks بریتانیا برای ارسال ترافیک به شبکه BICS IPX، و از Hostnameهای 019Mobile برای ارسال پیامها به Comfone IPX بهره برد. در نهایت، هویت شبکههای AIS تایلند و China Unicom جعل (Spoof) شدند تا پیامها از طریق Syniverse IPX ارسال شوند.

این الگو نشاندهنده یک پلتفرم متمرکز فرماندهی و کنترل (C2) نظارتی با یکپارچگی عمیق در اکوسیستم سیگنالینگ است که گزینههای مسیریابی متعددی را برای دسترسی پنهان و مخفیانه به شبکههای هدف در سراسر جهان فراهم میکند.

تکنیکها و مهارتهای عملیاتی مورد استفاده (Tradecraft)

۱. دستکاری Route-Record (شبکه Tango Networks بریتانیا)

- آنچه مشاهده میشود: یک

Origin-Hostمتعلق به Tango Networks (با آدرسcst001.epc.mnc053.mcc234.3gppnetwork.org) درRoute-Record 1کپی (Duplicate) شده است. - چرا غیرعادی است: بر اساس استاندارد پروتکل Diameter در IETF (RFC 6733)، هر رلهای (Relay) که درخواستی را فوروارد میکند، باید هویت خود را به

Route-Recordاضافه کند. فیلدOrigin-Hostنودِ ارسالکننده را شناسایی میکند و نباید بهعنوان یک رله در مسیر ظاهر شود، مگر اینکه نود در حال فوروارد کردن یک پیام از طریق خودش باشد. - تأثیر (Impact): این دستکاری، اولین گام (First Hop) در مسیر شبکه و همچنین روتینگ پیامهای پاسخ (Responses) را پنهان میکند و به مهاجم اجازه میدهد تا مسیرهای شبکه به سمت شبکه هدف و از مبدأ آن را مخفی نگه دارد.

۲. عدم تطابق Origin-Host (تایلند) و Origin-Realm (چین)

- آنچه مشاهده میشود: یک پیام Diameter با استفاده از

Origin-Hostاپراتور AIS تایلند، با دامنه شبکه (Origin-Realm) متعلق به China Unicom جفت شده است تا ترافیک را از طریق شبکه Syniverse IPX هدایت کرده و پیام را در طول مسیر اینترکانکشن تحویل دهد. - چرا غیرعادی است: خصیصه

Origin-Hostنام میزبان/کلاینت ارسالکننده پیام را مشخص میکند، در حالی کهOrigin-Realmشبکهای را که پیام به آن تعلق دارد، شناسایی میکند. این دو با هم هویت سیگنالینگ Diameter را تشکیل میدهند؛ برای اپراتور گیرنده جهت شناسایی مالک پیام حیاتی هستند و باید الزاماً به یک شبکه یکسان تعلق داشته باشند. جفت کردن اطلاعاتِ اپراتورهای مختلف، استانداردهای GSMA و 3GPP را نقض میکند و نشاندهنده جعل هویت و دستکاری است. - تأثیر: این عدم تطابق، نقطه مبدأ پیام را پنهان میکند تا تلاشی برای یافتن یک مسیر مورد اعتماد (Trusted Path) از میان فایروال به داخل شبکه هدف باشد.

۳. استفاده از شبکه اسرائیلی برای اینترکانکت ترافیک شبکههای تایلند/چین

- آنچه مشاهده میشود: یک نودِ متعلق به 019Mobile اسرائیل (با آدرس

vmdra01.epc.mnc019.mcc425.3gppnetwork.org) بهعنوان گام اول (First Hop) برای پیام حملهای که از شبکههای AIS تایلند/China Unicom سرچشمه گرفته، عمل میکند. - چرا غیرعادی است: طبق اسناد IR.21، نه AIS و نه China Unicom هیچ توافق IPX با 019Mobile اسرائیل برای رله کردن ترافیک سیگنالینگ بین سایر اپراتورهای خارجی ندارند.

- تأثیر: بازیگر STA1 در حال پیکربندی 019Mobile بهعنوان یک مسیر روتینگ جایگزین برای رله کردن ترافیک نظارتی 4G است.

۴. دور زدن استانداردها برای کوئریهای مکانی (Workarounds)

- آنچه مشاهده میشود: از آنجا که تلاشهای STA1 برای بهدست آوردن IMSI تلفن هدف مسدود شد، آنها پارامترهای پیام Diameter و SS7 را بهعنوان راهکاری جایگزین دستکاری کردند.

- چرا غیرعادی است: کوئریهای SS7 PSI و Diameter IDR معمولاً بر اساس IMSI گوشی کلید میخورند. استفاده از تنها MSISDN (شماره تلفن) برای کوئری گرفتن از شبکه، غیراستاندارد است.

- تأثیر: این تکنیک با تحریک و دریافت پاسخ از سوی اپراتورهایی که کنترلهای فایروالی ضعیفی دارند، عملیات نظارت را تسهیل میکند.

حلقههای ضعیف در زنجیره اینترکانکت جهانی

اپراتورهای 019Mobile (اسرائیل) و Tango Networks (بریتانیا) بهعنوان نودهای پراکسی بازیگر STA1 از هر دو اپراتور بهعنوان نقاط ورود و خروج در مسیر روتینگِ حملات 4G استفاده کرد. استفاده از Hostnameهای مختلف 019Mobile از شبکههای مبدأ جداگانه، نشاندهنده هدایت عمدی ترافیک (Traffic Steering) است:

- هویت سرچشمهگرفته از 019Mobile: پراکسی اول (

vdrap1.epc.mnc019.mcc425.3gppnetwork.org) - هویت مرتبط با AIS/چین: پراکسی دوم (

vmdra01.epc.mnc019.mcc425.3gppnetwork.org)

این الگو نشان میدهد که STA1 از 019Mobile بهعنوان یک پراکسی برای تحویل کوئریهای مکانی استفاده کرده است، در حالی که مبدأ زیرساخت C2 خود را پنهان نگه میدارد.

شکست در غربالگری ترافیک

IPX شبکه Syniverse IPX اجازه داد تا یک پیام سیگنالینگ با Host متعلق به AIS و دامنه شبکه China Unicom پیش از تحویل به اپراتور هدف، از شبکه IPX آنها عبور (Transit) کند:

- بهعنوان هابهای اینترکانکت اپراتورهای جهانی، انتظار میرود ارائهدهندگان IPX پیامهای فرستندگان را غربال (Screen) کرده و پیامهایی را که از شناسههای شبکه نامتناسب (Mismatched) استفاده میکنند، مسدود و رد (Reject) کنند.

- در این مورد، Syniverse پروتکلها را رعایت نکرده و یک پیام نظارتی بدون بررسی عبور کرد که همین امر، خطرات آسیبپذیری شدیدی را به اپراتور هدف تحمیل نمود.

استفاده استراتژیک از ارائهدهندگان IPX

بازیگر STA1 از مسیرهای روتینگ IPX خاصی استفاده کرد که توسط Hostnameِ مشاهدهشده در فیلد Route-Record پیام شناسایی میشوند:

- تزریق یک Hostname اپراتور در فیلد

Route-Record، بر مسیر روتینگ تأثیر میگذارد و در عین حال فرستنده اصلی ترافیک سیگنالینگ را مبهم (Obscure) میسازد. - تأثیرگذاری بر مسیر ترانزیت پیامها، فرصتهای بیشتری را برای رسیدن به شبکه هدف و نفوذ به فایروال سیگنالینگ فراهم میکند.

ارزیابی انتساب (Attribution Assessment)

انتساب و نسبت دادن عملیات نظارت مخابراتی به یک گروه خاص، ذاتاً چالشبرانگیز است. استفاده از شناسههای قانونی اپراتورها و دسترسی سیگنالینگی از طریق قراردادهای اجارهای (Leasing) یا اشخاص ثالث، سطحی از پنهانکاری عملیاتی (Operational Concealment) را فراهم میکند. در نتیجه، این تحقیقات فعالیتِ یادشده را مستقیماً به یک دولت یا سازمان خاص نسبت نمیدهد. در عوض، شاخصهای موجود برای ارزیابی محتملترین مدل عملیاتی و نوع بازیگر مورد بررسی قرار گرفت.

اگرچه الگوهای فنی با عملکرد یک شرکت نظارت تجاری (CSV) – که از یک پلتفرم متمرکز و مبتنی بر فضای ابری C2 برای ارائه خدمات به مشتریان متعدد استفاده میکند – سازگار است، اما پژوهشگران سیتیزنلب اطلاعات اپراتورها و متادیتای روتینگ را از طریق همکاری با شرکای صنعت موبایل تحلیل کردند.

۱. استفاده از فرمتهای AIS تایلند و یک نود ثبتشده در IR.21 فعالیت نظارتی مرتبط با 019Mobile بهطور مداوم از فرمت Hostname شرکت AIS تایلند (یعنی ideabpl1h) استفاده میکرد. در پیچیدهترین تلاش ردیابی، STA1 یک نودِ نماینده لبه Diameter یا DEA متعلق به AIS تایلند را پیکربندی کرد (مربوط به شکل ۶ گزارش) – نودی که معمولاً برای روتینگ بیناپراتوری و پنهانسازی توپولوژی استفاده میشود – و در عین حال Origin-Realm را متعلق به China Unicom تنظیم نمود.

این ترکیب، نشاندهنده دانش دقیق و جزئی از زیرساخت اپراتورها، روابط اینترکانکشن و دسترسی به دادههای GSMA IR.21 است. چنین قابلیتهایی منحصراً با یک عملیات نظارت مخابراتی تجاریِ بسیار پیشرفته و مجهز (Sophisticated Commercial Telecom Surveillance Operation) همخوانی دارد.

۲. فعالیتهای مکرر کمپین (Repeated Campaign Activity)

کمپین نظارتی دیگری که در شکل ۷ نشان داده شده و توسط شرکت Cellusys در مارس ۲۰۲۵ شناسایی (Capture) شده است، تلاشهای متعددی را برای ردیابی مکانی نشان میدهد. در این تلاشها، یک Origin-Host متعلق به China Unicom (با آدرس dex01.epc.mnc001.mcc460.3gppnetwork.org) جعل (Spoof) شده و دقیقاً از همان Route-Record متعلق به 019Mobile اسرائیل استفاده شده است که پیشتر در حمله نوامبر ۲۰۲۴ مشاهده شده بود.

![]()

۳. فعالیتهای طولانیمدت کمپین (Long-Running Campaign Activity)

تلهمتری تاریخی (Historical Telemetry) نشاندهنده یک فعالیت طولانیمدت است که از همان فرمتهای Hostname و شناسههای متعلق به چندین اپراتور استفاده میکند که سابقه آن حداقل به نوامبر ۲۰۲۲ بازمیگردد (همانطور که در جدول ۸ نشان داده شده است). استفاده از Hostnameهای مشابهِ مرتبط با چندین اپراتور شبکه در بازههای زمانی طولانی، با الگوهای جعل آدرس (Address Spoofing) که برای پنهان کردن مبدأ حمله طراحی شده است، همخوانی دارد. دادههای تلهمتری نشان میدهد که این Hostnameها در بیش از ۵۰۰ تلاش برای ردیابی مکانی مورد استفاده قرار گرفتهاند.

| تاریخ | آدرس Host مبدأ | اپراتور | کشور Host مبدأ | نوع تهدید | عملیات (Operation) |

|---|---|---|---|---|---|

| ۹ نوامبر ۲۰۲۲ | dex01.epc.mnc002.mcc228... |

SUNRISE SWITZERLAND | سوئیس | کشف موقعیت مکانی | Insert-Subscriber-Data-Request |

| ۹ نوامبر ۲۰۲۲ | dex01.epc.mnc001.mcc712... |

KOLBI COSTA RICA | کاستاریکا | کشف موقعیت مکانی | Insert-Subscriber-Data-Request |

| ۹ نوامبر ۲۰۲۲ | dex01.epc.mnc001.mcc260... |

PLUS POLAND | لهستان | کشف موقعیت مکانی | Insert-Subscriber-Data-Request |

| ۱ مارس ۲۰۲۳ | cst001.epc.mnc053.mcc234... |

TANGO NETWORKS UK | بریتانیا | کشف موقعیت مکانی | Insert-Subscriber-Data-Request |

| ۲ مارس ۲۰۲۳ | cst001.epc.mnc053.mcc234... |

TANGO NETWORKS UK | بریتانیا | کشف موقعیت مکانی | Insert-Subscriber-Data-Request |

| ۲۲ مارس ۲۰۲۳ | cst001.epc.mnc053.mcc234... |

TANGO NETWORKS UK | بریتانیا | کشف موقعیت مکانی | Insert-Subscriber-Data-Request |

| ۳۰ مارس ۲۰۲۳ | dex01.epc.mnc019.mcc425... |

019MOBILE | اسرائیل | کشف موقعیت مکانی | Insert-Subscriber-Data-Request |

| ۳۰ مارس ۲۰۲۳ | cst001.epc.mnc053.mcc234... |

TANGO NETWORKS UK | بریتانیا | کشف موقعیت مکانی | Insert-Subscriber-Data-Request |

| ۳۰ اوت ۲۰۲۳ | cst001.epc.mnc053.mcc234... |

TANGO NETWORKS UK | بریتانیا | کشف موقعیت مکانی | Insert-Subscriber-Data-Request |

| ۱۸ سپتامبر ۲۰۲۳ | cst001.epc.mnc053.mcc234... |

TANGO NETWORKS UK | بریتانیا | کشف موقعیت مکانی | Insert-Subscriber-Data-Request |

| ۲۰ سپتامبر ۲۰۲۳ | dex01.epc.mnc019.mcc425... |

019MOBILE | اسرائیل | کشف موقعیت مکانی | Insert-Subscriber-Data-Request |

| ۲۰ سپتامبر ۲۰۲۳ | dex01.epc.mnc001.mcc460... |

CHINA UNICOM | چین | کشف موقعیت مکانی | Insert-Subscriber-Data-Request |

| ۲۶ سپتامبر ۲۰۲۳ | dex01.epc.mnc019.mcc425... |

019MOBILE | اسرائیل | کشف موقعیت مکانی | Insert-Subscriber-Data-Request |

| ۲۶ سپتامبر ۲۰۲۳ | cst001.epc.mnc053.mcc234... |

TANGO NETWORKS UK | بریتانیا | کشف موقعیت مکانی | Insert-Subscriber-Data-Request |

| ۲۶ سپتامبر ۲۰۲۳ | dex01.epc.mnc019.mcc425... |

019MOBILE | اسرائیل | شنود ارتباطات | Authentication-Information-Request |

| ۲۶ سپتامبر ۲۰۲۳ | cst001.epc.mnc053.mcc234... |

TANGO NETWORKS UK | بریتانیا | شنود ارتباطات | Authentication-Information-Request |

| ۲۷ سپتامبر ۲۰۲۳ | dex01.epc.mnc019.mcc425... |

019MOBILE | اسرائیل | کشف موقعیت مکانی | Insert-Subscriber-Data-Request |

| ۲۷ سپتامبر ۲۰۲۳ | cst001.epc.mnc053.mcc234... |

TANGO NETWORKS UK | بریتانیا | کشف موقعیت مکانی | Insert-Subscriber-Data-Request |

| ۱۰ دسامبر ۲۰۲۳ | cst001.epc.mnc053.mcc234... |

TANGO NETWORKS UK | بریتانیا | کشف موقعیت مکانی | Insert-Subscriber-Data-Request |

| ۱۰ دسامبر ۲۰۲۳ | dex01.epc.mnc019.mcc425... |

019MOBILE | اسرائیل | کشف موقعیت مکانی | Insert-Subscriber-Data-Request |

| ۱۱ دسامبر ۲۰۲۳ | dex01.epc.mnc001.mcc460... |

CHINA UNICOM MOBILE | چین | کشف موقعیت مکانی | Insert-Subscriber-Data-Request |

| ۱۴ دسامبر ۲۰۲۳ | cst001.epc.mnc053.mcc234... |

TANGO NETWORKS UK LTD | بریتانیا | کشف موقعیت مکانی | Insert-Subscriber-Data-Request |

| ۸ ژانویه ۲۰۲۴ | cst001.epc.mnc053.mcc234... |

TANGO NETWORKS UK LTD | بریتانیا | کشف موقعیت مکانی | Insert-Subscriber-Data-Request |

| ۸ ژانویه ۲۰۲۴ | dex01.epc.mnc006.mcc454... |

SMARTONE | هنگکنگ | کشف موقعیت مکانی | Insert-Subscriber-Data-Request |

تاریخچه حملات STA1.

توجه: این جدول تنها نمونه محدودی از حملات تاریخی را از بین بیش از ۵۰۰ رویداد تهدیدآمیزِ ثبتشده که از نوامبر ۲۰۲۲ به STA1 نسبت داده شدهاند، نشان میدهد. (به دلیل طولانی بودن نام دامنهها، عبارت .3gppnetwork.org در جدول خلاصه شده است).

۴. الگوهای هدفگیری جهانی (Global Targeting Patterns)

فراتر از هدفگیری اولیه یک کاربر ردهبالا (High-profile) در خاورمیانه، ما فعالیتهای نظارتی را در یک گستره جغرافیایی وسیع شناسایی کردیم. اهداف شامل مشترکین موبایل فردیِ مرتبط با اپراتورهایی در تایلند، آفریقای جنوبی، نروژ، بنگلادش، دانمارک، سوئد، مالزی، مونتهنگرو و چندین کشور در سراسر منطقه جنوب صحرای آفریقا (Sub-Saharan Africa) بودند.

هدف قرار دادن یک کاربر در چندین شبکه اپراتوری و حوزههای قضاییِ کشورهای مختلف که سالها تداوم داشته است، از ویژگیهای بارز یک پلتفرم نظارت تجاری است که در چندین اپراتور مستقر شده و احتمالاً توسط چندین مشتری جهانی مورد استفاده قرار میگیرد.

۵. اعتبارسنجی DNS برای زیرساخت سیگنالینگ تحت کنترل اپراتور

پژوهشگران رکوردهای IPX DNS را تحلیل کردند تا اپراتورهای معتبر (Authoritative) مرتبط با دامنههای مشاهدهشده در ترافیک حمله را تعیین کنند. نام میزبان (Hostname) متعلق به Tango Networks یعنی cst001.epc.mnc053.mcc234.3gppnetwork.org از طریق IPX DNS معتبر با موفقیت Resolve شد که تأیید میکند این آدرس، یک Hostname معتبر و تحت کنترل اپراتور است که با رکوردهای IR.21 شرکت Tango Networks مطابقت دارد. استفاده مکرر از آن در فعالیتهای نظارتی نشان میدهد که STA1 دسترسی طولانیمدتی به زیرساخت Tango Networks (احتمالاً از طریق یک توافق تجاری) داشته است.

با این حال، تحلیل 019Mobile نتایج متفاوتی به همراه داشت. دامنه epc.mnc019.mcc425.3gppnetwork.org بهطور مداوم پاسخهای NXDOMAIN (به معنای عدم وجود دامنه) را در چندین سرور IPX DNS برگرداند. این نشان میدهد که دامنه وجود نداشته یا بهطور عمدی از محیط ریشه (Root) سیستم IPX DNS حذف/پنهان (Suppressed) شده است. این موضوع به یک تکنیک احتمالی برای پنهان کردنِ کشف آدرسهای IP متعلق به 019Mobile – که به Hostهای سیگنالینگِ انتقالدهنده ترافیک نظارتی منتسب هستند – اشاره دارد. تیم تحقیقاتی برای بررسی بیشتر اینکه آیا زیرساخت 019Mobile از طریق سیگنالینگ Diameter قابل دسترسی (Reachable) بوده است یا خیر، به دنبال دادههای شبکه بیشتری رفتند.

در غیابِ Resolution موفق در DNS، بررسی شد که آیا هیچکدام از شبکههای IP متعلق به 019Mobile در داخل شبکه IPX اصطلاحاً Advertise (اعلان مسیر) شدهاند یا خیر. آنها متوجه شدند که دو محدوده آدرس IP و شماره سیستم خودمختارِ متناظر آنها (ASN 51825)، در اسناد ثبتشده IR.21 متعلق به اپراتور مستقر در اسرائیل یعنی Partner Communications لیست شدهاند.

مسیریابی GRX/IPX برای رومینگ داده

اتصال به بکبون (Backbone) بینشبکهای IPv4 (Inter-PMN)

| آدرس IP (محدوده) | VLAN در IPX | مالک شبکه |

| 185.24.204.0/29 | Data-Roaming | MNO |

| 185.24.204.8/29 | Data-Roaming | MNO |

شمارههای سیستم خودمختار (ASN)

| ASN | مالک شبکه |

| 51825 | MNO |

شناسه ASN 51825، شناسه شبکه منحصربهفردی است که به نام شرکت “Telzar 019 International Telecommunications Services LTD” (شرکت مادر 019Mobile) ثبت شده است؛ موضوعی که در شکل ۸ نیز نشان داده شده است.

این ارتباط ثبتشده در IR.21 نشان میدهد که شرکت Partner Communications بهعنوان ارائهدهنده بالادستیِ (Upstream) اینترکانکت سیگنالینگ برای 019Mobile عمل میکند. اما این موضوع، یک سؤال حیاتی را به میان میآورد: اگر دامنه شبکه 019Mobile در داخل IPX وجود ندارد (پاسخ NXDOMAIN در رزولوشن DNS)، آیا زیرساخت اساسی و زیرینِ (Underlying) آن همچنان در اکوسیستم سیگنالینگ قابل دسترسی (Reachable) است؟

برای اعتبارسنجی این موضوع، پژوهشگران اطلاعات مسیریابی BGPِ بهدستآمده از درون بکبون IPX را مورد تحلیل قرار دادند. نتایج تأیید کرد که پیشوندهای (Prefixes) آدرس IP متعلق به 019Mobile بهطور فعال در حال اعلام مسیر (Advertised) هستند و از طریق Partner Communications قابل دسترسیاند؛ امری که نشاندهنده یک مسیر روتینگ قابل تأیید و اثبات به داخل و خارج از اکوسیستم سیگنالینگ Diameter است. مسیر روتینگ BGP بهشکل زیر بود:

AS Path: → 12400 → 51825

این مسیر نشان میدهد که ترافیک سیگنالینگی که به مقصد 019Mobile (با شناسه AS51825) ارسال میشود، پیش از رسیدن به نقطه مبدأ خود، از طریق یک شبکه واسط (Intermediary) متعلق به Partner Communications (با شناسه AS12400) روت میشود. حضور شبکه Partner در این مسیر مسیریابی، تأیید میکند که زیرساخت 019Mobile از طریق یک رابطه اینترکانکت تثبیتشده و مشخص قابل دسترسی است. خصیصههای (Attributes) اضافی مسیریابی نشان میدهند که این مسیر معتبر (Valid)، از طریق منابع خارجی آموختهشده (Externally learned) و بهعنوان بهترین مسیر (Best route) در جدول روتینگ انتخاب شده است:

Origin: IGP | localpref: 100 | valid, external, best

این یافتهها تأیید میکنند که علیرغم عدم وجود دامنه 019Mobile در رکوردهای IPX DNS معتبر (Authoritative)، ترافیک نظارتی که از طریق این شبکه وارد و خارج میشود، میتواند بهخوبی روت و تحویل (Delivered) شود، در حالی که از دید سیستم کشف DNS مخفی (Hidden from DNS discovery) باقی میماند. اگرچه پژوهشگران معتقد نیستند که خودِ 019Mobile این حملات را انجام داده است، شواهد نشان میدهد که شبکه آن و همچنین Partner Communications احتمالاً بهعنوان یک مسیر ترانزیت برای ترافیک نظارتی مورد سوءاستفاده قرار گرفتهاند.

یافتههای شرحدادهشده در بالا، بینشی عمیق نسبت به روشهای مورد استفاده توسط STA1 برای فعالیت در داخل اکوسیستم جهانی سیگنالینگ (در عین محدود کردن امکان انتساب یا Attribution) ارائه میدهند. در هر دو پروتکل SS7 و Diameter، از دستکاری مسیریابی (Routing Manipulation)، مبهمسازی مسیر (Path Obfuscation) و شناسههای سیگنالینگ مرتبط با چندین اپراتور مختلف برای تحویل ترافیک نظارتی استفاده شده است. این رویکردها که طی چندین سال به کار گرفته شدهاند، نشاندهنده درجه بالایی از پایداری (Persistence)، پیچیدگی (Sophistication) و هماهنگی (Coordination) هستند. توزیع جهانی اهداف و زیرساختها حاکی از سیستمی است که برای مشتریان متعدد (Multiple Tenants) طراحی شده است و این موضوع با یک پلتفرم نظارت مخابراتیِ توسعهیافته بهصورت تجاری – که از فعالیتهای اطلاعاتی دولتها پشتیبانی میکند – همخوانی کامل دارد. اگرچه در حال حاضر نمیتوان این کمپین را به یک بازیگر خاص نسبت داد، اما شواهد بهوضوح نشاندهنده یک عملیات حسابشده، با بودجه کلان و یکپارچگی عمیق با اکوسیستم سیگنالینگ موبایل است.

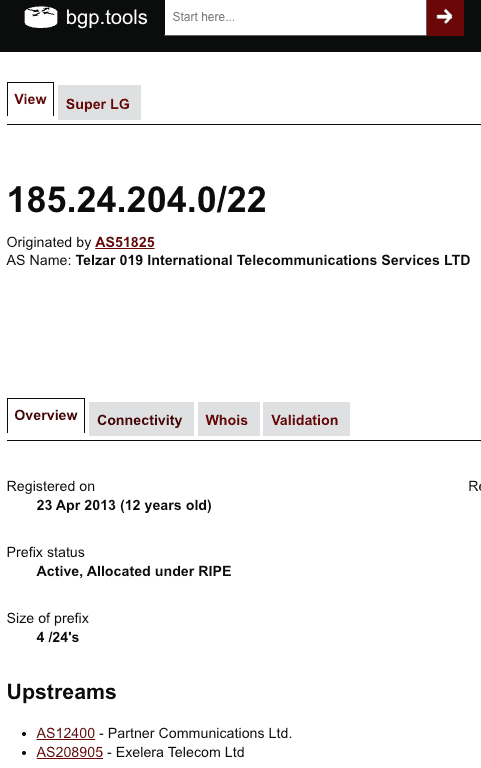

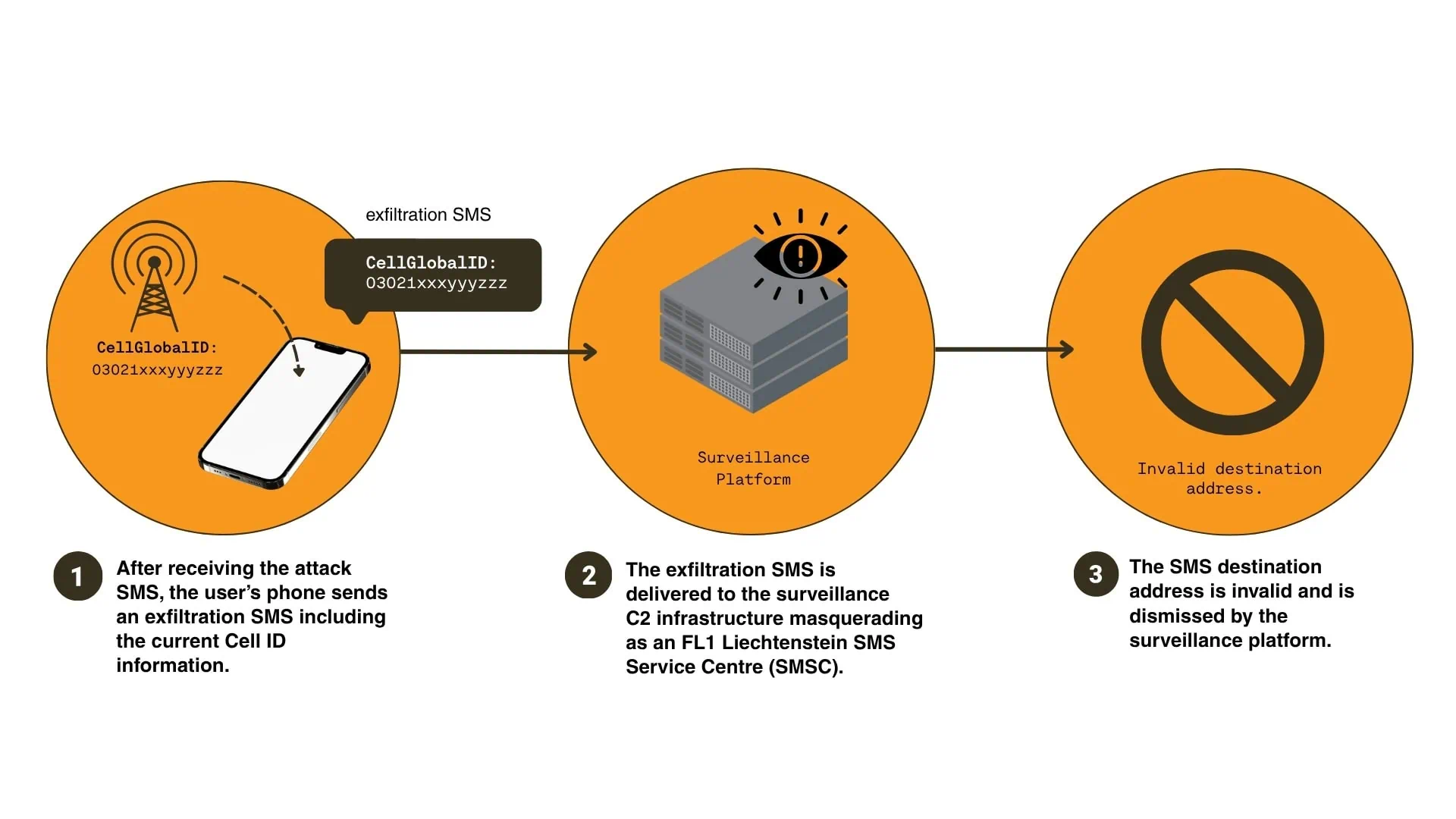

کمپین STA2: سیمکارت به عنوان جاسوس (The SIM as the Spy)

دومین تحقیق که به گروهی با عنوان بازیگر تهدید نظارتی ۲ (STA2) نسبت داده شده است، از تکنیکهای متفاوتی در زمینه نظارت موبایل بهره برده است. بازیگر STA2 بهجای دستکاری پروتکلهای سیگنالینگ SS7 و Diameter صرفاً برای ردیابی مکانی، بهرهبرداری و اکسپلویتِ سطح دستگاه (Device-level Exploitation) را با حملات سطح شبکه (Network-level) ترکیب کرده است.

پژوهشگران از طریق تحلیل دقیق لاگها و بررسی محتوای هدر (Header) پیامک در یک کپچرِ پکت (Packet Trace)، متوجه شدند که STA2 یک پیامک باینری (Binary SMS) با فرمت خاص را که حاوی دستورات جاسازیشده (Embedded Commands) بوده، ارسال کرده است. این مورد در توالی حملهای که در این بخش شرح داده میشود، مشاهده شد.

این پیامک بهگونهای طراحی شده بود که یک اکسپلویت (Exploit) مبتنی بر سیمکارت را بهطور خاموش (Silent) و بدون نیاز به هیچگونه تعامل با کاربر (Zero-Click) فعال کند؛ همراه با دستوراتی که تلفن هدف را به یک دستگاه ردیابی موقعیت مکانی تبدیل میکردند. تیم تحقیقاتی، این پیلود (Payload) باینری را به یک کمپین طولانیمدت مرتبط کرد که احتمالاً هزاران دستگاه را تحتتأثیر قرار داده و با نام SIMjacker شناخته میشود.

آسیبپذیری SIMjacker (که در ابتدا توسط شرکت ENEA در سال ۲۰۱۹ افشا شد)، یک اکسپلویت پیامکی بدون کلیک (Zero-Click) است که یک اپلیکیشن پنهان روی سیمکارت به نام S@T browser را فراخوانی (Invoke) میکند. مرورگر S@T یک اپلیکیشن از نوع SIM toolkit (STK) است که بایتکدِ (Bytecode) مربوط به S@T را تفسیر کرده و دسترسی به دستورات STK را فراهم میآورد. برنامههای STK معمولاً توسط اپراتورهای موبایل برای ارائه خدمات (Service Provisioning)، تنظیمات تلفن از سوی اپراتور و سایر خدمات ارزشافزوده استفاده میشوند. در این مورد، STA2 دستوری ارسال کرد که به STK میگفت موقعیت مکانی دستگاه را دریافت کرده و آن را در قالب یک پیامک خاموش به زیرساخت تحت کنترل مهاجم برگرداند.

شرکت ENEA در زمان افشای این آسیبپذیری اعلام کرد که SIMjacker «در حال حاضر توسط یک شرکت خصوصیِ مشخص که با دولتها برای نظارت بر افراد همکاری میکند، بهطور فعال استفاده میشود.» اگرچه ENEA نامی از این شرکت نبرد، اما موسسه سیتیزنلب منابع این حملات را به آدرسهای SS7 متعلق به اپراتورهای موبایل مستقر در رواندا، سوئد و لیختناشتاین مرتبط دانسته است. این حمله در واقع ادامهای بر تهدید SIMjacker است، که در آن سیمکارتِ کاربر عملاً به سنسور و جاسوس (Spy) تبدیل شده و از پیامک برای ارتباط با سرورهای فرماندهی و کنترل (C2) استفاده میکند.

یک پیامک چگونه میتواند سیمکارت گوشی را کنترل کند؟

پیامهای SIM toolkit (که بهعنوان پیامهای SIM OTA نیز شناخته میشوند) بههیچوجه شبیه پیامکهای متنی معمولی نیستند؛ تلفن شما هرگز آنها را نمایش نمیدهد و کاربران هیچ راهی برای اطلاع از دریافت آنها ندارند، زیرا این پیامها توسط اپراتورهای شبکه برای پیکربندی تنظیمات شبکه دستگاه استفاده میشوند. دو فیلد در داخل هدرِ (Header) پیامک، این امکان را فراهم میکنند:

۱. مقدار TP-PID = 127 – (این پیام برای سیمکارت است، نه کاربر) مهاجمان از این فیلد استفاده میکنند تا به دستگاه دستور دهند موارد زیر را انجام دهد:

- پیام را نمایش نده

- آن را در صندوق ورودی (Inbox) ذخیره نکن

- برای اجرا (Execution)، آن را مستقیماً به سیمکارت تحویل بده

۲. مقدار TP-DCS = 22 (0x16) – (این را بهعنوان کد باینری در نظر بگیر و مستقیماً به سیمکارت بفرست) این فیلد تضمین میکند که کد مخرب (Malicious Code) تعبیهشده در پیامک قابل شناسایی باشد و دستورات توسط سیمکارت اجرا شوند:

- پیام حاوی دستورات باینری است

- دستورالعملها باید توسط سیمکارت دستگاه پردازش شوند

- برنامه پیامرسانِ دستگاه نباید به محتوای پیام دسترسی پیدا کند (یا آن را لمس کند)

یک روش عملیاتی متفاوت (Modus Operandi)

ردپاها و امضاهای (Signatures) گروه STA2 بسیار متفاوت از STA1 است. در ۱۱ فوریه ۲۰۲۵، گروه STA2 تلاش کرد تا یک عملیات ردیابی مکانی را با استفاده از یک رویکرد ترتیبی (Sequential Approach) و ترکیب بردارهای حمله شبکه و دستگاه اجرا کند. این حمله با عملیات شناسایی اولیه در SS7 و تلاش برای ردیابی مکانی آغاز شد، به یک اکسپلویتِ سیمکارت (SIM Exploit) ارتقا یافت و با کوئریهای ردیابی مکانیِ Diameter به پایان رسید. پیامهای ارزیابیشده در این تحلیل (که در توالی حمله در ادامه شرح داده شدهاند)، از تلهمتری فایروال ضبط (Capture)، پرچمگذاری (Flagged) و توسط فایروال سیگنالینگی که در جدول ۹ آمده، مسدود شدند.

فاز ۱ – سنجش وضعیت در SS7 (ساعت 15:41 به وقت گرینویچ)

حمله با یک پیام تکیِ SS7 PSI از GT با شماره 467647531812 آغاز شد. این پیام احتمالاً برای کاوش (Probe) در شبکه هدف استفاده شده تا بررسی کند آیا شبکه یک درخواست اولیه ردیابی مکانی را پردازش میکند یا خیر، و همچنین برای تأیید اینکه آیا تلفن هدف به شبکه متصل است یا خیر.

فاز ۲ – تسلیحاتی کردن پیامک یا Weaponizing SMS (ساعت 15:45 به وقت گرینویچ)

چند دقیقه بعد، همان GT یک پیام SS7 از نوع mt-ForwardSM (Mobile-Terminated Forward Short Message) ارسال کرد که حامل یک پیلود (Payload) باینری بود. این همان پیامی است که اکسپلویت سیمکارت (SIM Exploit) را تحویل میداد.

فاز ۳ – استتار در میان پروتکلها یا Cross-Protocol Camouflage (ساعت 15:46 تا 15:50 به وقت گرینویچ)

پس از مسدود شدن اکسپلویتِ سیمکارت، مهاجم به Diameter سوئیچ کرد و مجموعهای از پیامهای کاوشگرِ Authentication-Information-Request (AIR) را راهاندازی نمود، که پس از آن کوئریهای مکانی IDR ارسال شدند.

-

کاوش در شبکه (Network Probing) با استفاده از ثبتنام جعلی (Fake Registration): مهاجم ۱۰ پیام AIR را که حاوی IMSI تلفن هدف بودند، با استفاده از ۵ شناسه متفاوتِ شبکه اپراتوری ارسال کرد. این پیامها با مقدار نامعتبر

Visited-PLMN Id = 0000پیکربندی شده بودند. پیام AIR معمولاً برای ایجاد یک اتصال جدید در تلفن و گزارش مقادیر کد کشور (MCC) و کد شبکه (MNC) رومینگ در فیلدVisited-PLMN IDاستفاده میشود. اما در این مورد، مهاجم سعی در اتصال نداشت؛ بلکه از یک مقدار PLMN مخدوش (Malformed) برای کاوش امنیت شبکه هدف و ایجاد زمینهای برای دریافت پاسخ موفقیتآمیز در تلاشهای بعدی برای ردیابی مکانی استفاده کرد. - تلاشهای بعدی برای ردیابی مکانی (Follow-on Location Tracking): مهاجم سپس مجموعهای از کوئریهای مکانی IDR را با استفاده از شناسههای شبکه از ۳ کشور مختلف ارسال کرد. در هر پیام Diameter IDR، پرچم (Flag) مربوطه برای دریافتِ وضعیت فعلی شبکه و موقعیت مکانی (Cell ID) تلفن هدف تنظیم شده بود.

- دستکاری Hostname و مسیر روتینگ: مهاجم از یک Host تکی و ثابت (Fixed) در فیلد

Route-Recordاستفاده کرد تا مسیر ترافیک نظارتی را به سمت مسیر خروجی اپراتور هدایت کند و از ۲ فرمت مختلف Hostname برای شناسایی نوع کامندهای مورد استفاده در حمله بهره برد. - شبکههای جعلی (Spoofed Networks): پیامهای Diameter از شناسههای شبکهای استفاده میکردند که از لهستان (Plus)، سوئیس (Sunrise)، مراکش (INWI)، لسوتو (Econet)، نامیبیا (MTC) و موزامبیک (Movitel) منشأ میگرفتند. این موضوع نشاندهنده سوءاستفاده مهاجم از هویتهای سیگنالینگ بینالمللیِ اپراتورهای متعدد است.

| زمان | پروتکل | عملیات سیگنالینگ | نود مبدأ | شبکه مبدأ | کشور مبدأ | نوع تهدید |

|---|---|---|---|---|---|---|

| 2/11/25 15:41:33 | SS7 | begin, provideSubscriberInfo |

467647531812 | TELE2 | سوئد | ردیابی مکانی |

| 2/11/25 15:45:29 | SS7 | begin, mt-ForwardSM |

467647531812 | TELE2 | سوئد | پیامک باینری |

| 2/11/25 15:55:01 | Diameter | Authentication-Information-Request |

hss1.epc.mnc001.mcc260... |

PLUS | لهستان | پیام مخدوش |

| 2/11/25 15:55:06 | Diameter | Authentication-Information-Request |

hss1.epc.mnc001.mcc260... |

PLUS | لهستان | پیام مخدوش |

| 2/11/25 15:55:28 | Diameter | Authentication-Information-Request |

hss1.epc.mnc002.mcc228... |

SUNRISE | سوئیس | پیام مخدوش |

| 2/11/25 15:55:33 | Diameter | Authentication-Information-Request |

hss1.epc.mnc002.mcc228... |

SUNRISE | سوئیس | پیام مخدوش |

| 2/11/25 15:55:50 | Diameter | Authentication-Information-Request |

hss1.epc.mnc002.mcc604... |

INWI | مراکش | پیام مخدوش |

| 2/11/25 15:55:50 | Diameter | Authentication-Information-Request |

hss1.epc.mnc002.mcc604... |

INWI | مراکش | پیام مخدوش |

| 2/11/25 16:05:24 | Diameter | Authentication-Information-Request |

hss1.epc.mnc002.mcc651... |

ECONET | لسوتو | پیام مخدوش |

| 2/11/25 16:05:28 | Diameter | Authentication-Information-Request |

hss1.epc.mnc002.mcc651... |

ECONET | لسوتو | پیام مخدوش |

| 2/11/25 16:05:36 | Diameter | Authentication-Information-Request |

hss1.epc.mnc001.mcc649... |

MTC | نامیبیا | پیام مخدوش |

| 2/11/25 16:05:41 | Diameter | Authentication-Information-Request |

hss1.epc.mnc001.mcc649... |

MTC | نامیبیا | پیام مخدوش |

| 2/11/25 16:06:37 | Diameter | Insert-Subscriber-Data-Request |

hss.epc.mnc002.mcc651... |

ECONET | لسوتو | کشف مکان |

| 2/11/25 16:06:43 | Diameter | Insert-Subscriber-Data-Request |

hss.epc.mnc002.mcc651... |

ECONET | لسوتو | کشف مکان |

| … | … | … | … | … | … | … |

| 2/11/25 16:07:31 | Diameter | Insert-Subscriber-Data-Request |

hss.epc.mnc001.mcc649... |

MTC | نامیبیا | کشف مکان |

| 2/11/25 16:07:36 | Diameter | Insert-Subscriber-Data-Request |

hss.epc.mnc001.mcc649... |

MTC | نامیبیا | کشف مکان |

| … | … | … | … | … | … | … |

| 2/11/25 16:12:32 | Diameter | Insert-Subscriber-Data-Request |

hss.epc.mnc003.mcc643... |

MOVITEL | موزامبیک | کشف مکان |

| 2/11/25 16:12:37 | Diameter | Insert-Subscriber-Data-Request |

hss.epc.mnc003.mcc643... |

MOVITEL | موزامبیک | کشف مکان |

توالی حمله STA2 (در ۱۱ فوریه ۲۰۲۵).

توجه: این جدول برای اختصار خلاصهشده است. ده تلاش دیگر IDR از شبکههای ECONET، MTC و MOVITEL بهطور کامل در دادههای لاگ وجود دارد.

ردپاها و امضاهای فنی (Technical Fingerprints)

گروه STA2 از چندین شاخص تکرارشونده استفاده کرده است که به محققان در دستهبندی و خوشهبندیِ (Clustering) فعالیتهای مرتبط در طول زمان کمک کرد:

۱. تعبیه شدن IMSI در فیلد Session-ID پیام Diameter

شناسه IMSI دستگاه هدف، بهصورت کدنویسیشده (Hardcoded) در فیلد Session-ID قرار گرفته بود. این امضا، پیامهای حمله را مستقیماً به هدف پیوند میدهد و نشاندهنده استفاده از ابزارهای سفارشی اما با «امنیت عملیاتی» (OPSEC) ضعیف است. این امضا هم در این حمله و هم در حملات بعدی که از سال ۲۰۲۵ تا اوایل ۲۰۲۶ ادامه داشتند، مشاهده شد.

۲. قراردادهای نامگذاری Hostname برای برچسبگذاری فیلد Command Code در Diameter

فرمتهای Hostname نشان میدادند که چه نوع پیام سیگنالینگی ارسال شده است. این قرارداد نامگذاری نشان میدهد که Hostnameها در واقع بهعنوان برچسبهای داخلی (Internal Labels) برای تفکیک کوئریهای نظارتی استفاده شدهاند:

- Hostnameهای

hss1برای پیامهای کاوشگر AIR استفاده میشدند. - Hostnameهای

hssبرای پیامهای کوئری مکانی IDR مورد استفاده قرار میگرفتند.

۳. مسیر ورود ثابت از طریق شبکه Jersey-Airtel

تمام حملات دقیقاً از یک Host ثابت در فیلد Route-Record استفاده میکردند: dra1.je211.epc.mnc003.mcc234.3gppnetwork.org. استفاده مکرر از این Hostِ یکسان، نشان میدهد که STA2 از یک شبکه اپراتورِ واحد برای ارسال ترافیک نظارتی به داخل بکبون IPX استفاده کرده است.

کالبدشکافی پیامک باینری: درون یک اکسپلویتِ از راه دور (OTA) مبتنی بر SIMjacker

از نظر تاریخی، بازیگران مخرب همواره از دستورات پنهان در داخل انواع خاصی از پیامکها استفاده کردهاند. کالبدشکافی (Deconstruction) پیامک باینریِ ارسالشده توسط STA2، بینشهای منحصربهفردی را درباره این عملیات نظارتی ارائه داد.

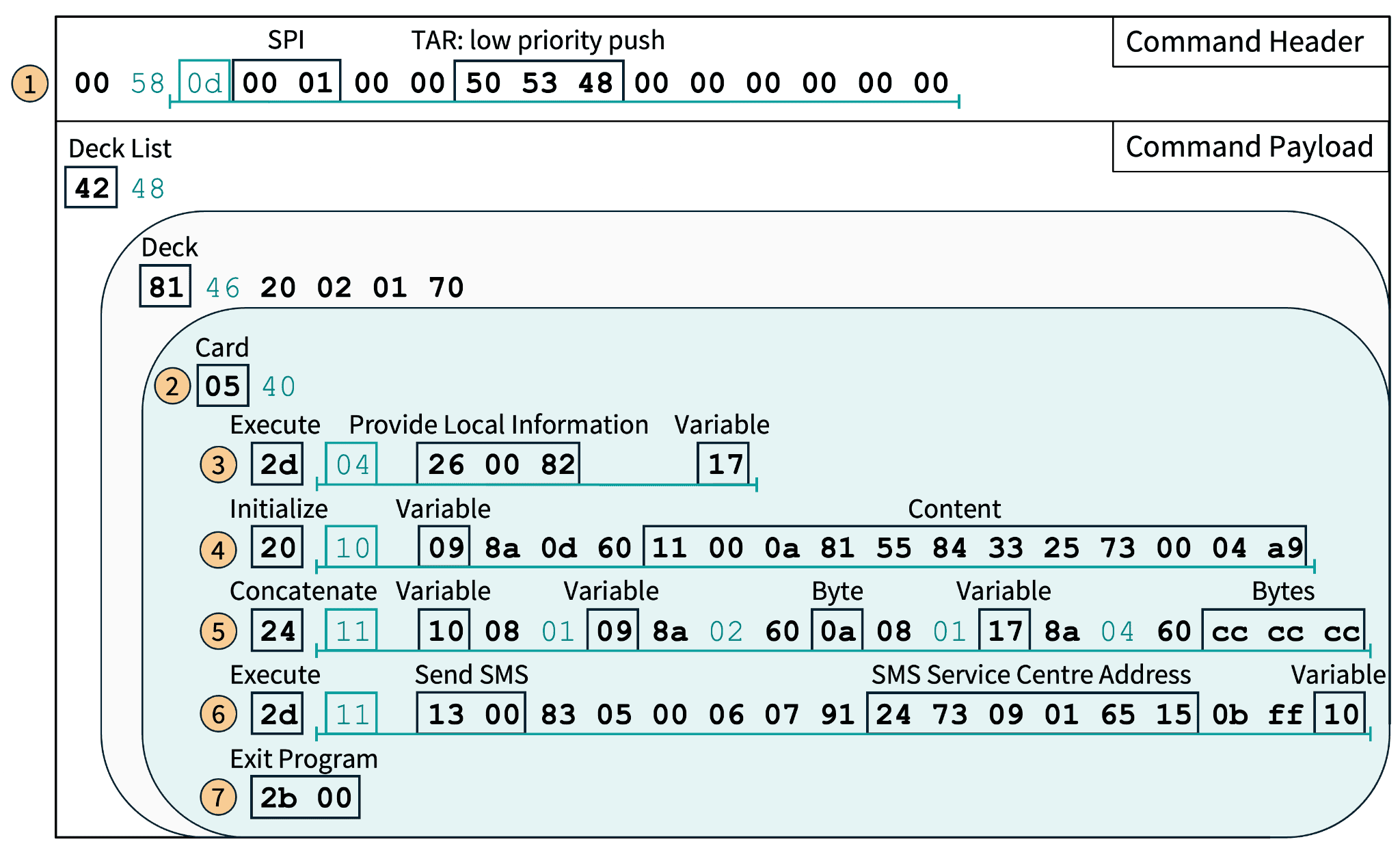

یک کپچرِ پکت (Packet Capture) و لاگهای بهدستآمده از فایروال سیگنالینگ، هدرهای (Headers) این پیامک را نشان داده و برچسبهای زمانی (Timestamps) پیام را بهدقت تأیید کردند. تجزیه و تحلیلِ نحوه استقرار حمله و عناصر اطلاعاتیِ تعریفشده در ساختار این پیامک (که در شکل ۹ گزارش اصلی نشان داده شده است)، عملکرد دقیق این اکسپلویت پنهان را آشکار میسازد.

تحلیل جزئیات پیامک حمله:

- آدرس مبدأ پیامک (TP-Originating Address یا TP-OA):

250730091970– شماره تلفن فرستنده پیامک را که توسط مهاجم پیکربندی شده و متعلق به Airtel رواندا است، مشخص میکند. - شناسه پروتکل (TP-Protocol Identifier یا TP-PID):

127– مشخص میکند که این پیام برای استفاده توسط یک اپلیکیشنِ سیمکارت است. - طرح کدگذاری دادهها (TP-Data Coding Scheme یا TP-DCS):

22– نشان میدهد که پیام از نوع باینری است؛ بنابراین پیام مانند یک پیامک متنی معمولی پردازش نمیشود.

مقادیر TP-PID و TP-DCS نشاندهنده یک پیام SIM toolkit هستند که حاوی دستورالعملهایی برای سیمکارت است. این نوع پیامک برای کاربر نامرئی است و بدون هیچگونه تعاملی از سوی او، بهطور خودکار توسط سیمکارت تجزیه (Parse) میشود.

- دادههای کاربر (TP-User-Data): این فیلد شامل بدنه (Body) اصلی پیامک است.

حملات SIMjacker از یک اپلیکیشن پنهان روی سیمکارت به نام مرورگر S@T (که بخشی از SIM toolkit یا STK است) بهرهبرداری میکنند. این اکسپلویت به مهاجم اجازه میدهد تا کنترل سیمکارت را بهطور نامرئی و بدون تعامل با کاربر در دست بگیرد (Hijack کند). برای اجرای این حمله، STA2 یک پیامک حاوی بایتکد (Bytecode) ارسال کرد که دربردارنده دستورات تخصصی برای مرورگر S@T بود (اشاره به شکل ۱۰ گزارش).

مرورگر S@T این دستورات را بلافاصله تفسیر و اجرا میکند، زیرا این ارتباط فاقد فرآیند احراز هویت (Authentication) است. در نتیجه، نیازی نیست که مهاجم پیش از آماده شدن مرورگر S@T برای دریافت دستورات، پیامهای اضافی برای احراز هویت خود ارسال کند. پژوهشگران دریافتند که پیامک باینریِ مسدودشده توسط فایروال، بهوضوح با ساختار دستورات مرورگر S@T مطابقت دارد. این پیامک از فرمت استانداردی برای کدگذاری دستورات و پارامترهای آنها (مطابق با مشخصات بایتکد S@T) استفاده میکند. ساختار صحیح بایتکدِ مورد استفاده توسط مهاجم تأیید میکند که این پیام بهعنوان یک اکسپلویت در سطح سیمکارت استفاده شده است، نه ترافیک پیامکی معمولی.

فرمت TL[A]V چیست؟

ساختارهای داده در فرمت Tag-Length-[Attribute]-Value یا بهاختصار TL[A]V از چهار فیلد تشکیل شدهاند: برچسب (Tag)، طول (Length)، خصیصهها (Attributes) و مقدار (Value)، که در این میان فیلد خصیصهها اختیاری است.

دستورات مرورگر S@T از فرمت TL[A]V استفاده میکنند، بنابراین:

- هر کامند با یک برچسب (Tag) یک بایتی و منحصربهفرد شناسایی میشود.

- برچسب (Tag) نشان میدهد که آیا فیلد خصیصه (Attribute) وجود دارد یا خیر.

- فیلد طول (Length) مشخص میکند که چه تعداد از بایتهای بعدی، بخشی از این دستور هستند (این مقدار شامل فیلدهای Attributes و Value میشود).

- فیلد خصیصهها (Attributes) پارامترهای خاصِ آن دستور را تعیین میکنند.

- فیلد مقدار (Value) حاوی دادههایی است که دستور بر روی آنها عملیات انجام میدهد.

برای مثال، دستور مقداردهی اولیه متغیر (Init Variable) از یک Tag با مقدار 0x20 تشکیل شده که به دنبال آن فیلدهای Length و Value قرار میگیرند. فیلد Value شامل شناسه (ID) و محتوای متغیر مقداردهیشده است.

جزئیات پیلود و هدر پیام: پیلود (Payload) پیامکِ اکسپلویت، شامل یک هدرِ دستور (Command Header) با توالی بایتِ قابلتوجهِ 0x505348 است. این توالی بایت، بیانگر مقدار «مرجع اپلیکیشن ابزار» (Toolkit Application Reference یا TAR) است که نشاندهنده یک پیام Push با اولویت پایین (Low priority push message) است. پیامهای Push با اولویت پایین برای پیامهایی با اهمیتِ کم طراحی شدهاند که نیازی به پاسخ (Reply) یا تأییدیه تحویل ندارند. به این ترتیب، پیامها هیچ ردپایی روی سیمکارت باقی نمیگذارند؛ زیرا اگر مرورگر S@T در زمان رسیدن آنها مشغول باشد، این پیامها بهسادگی دور ریخته (Drop) میشوند. دریافت و پردازش این پیامها کاملاً بیصدا (Silent) است، بنابراین کاربران قادر به متوجه شدنِ آنها نیستند.